No es solo una universidad.

El caso atribuido a ShinyHunters contra Instructure, la empresa detrás de Canvas LMS, apunta a algo más amplio, una plataforma educativa global usada por miles de instituciones.

En este tipo de incidente, el riesgo no entra necesariamente por los servidores locales de cada institución. Puede entrar por el proveedor.

Lo observado

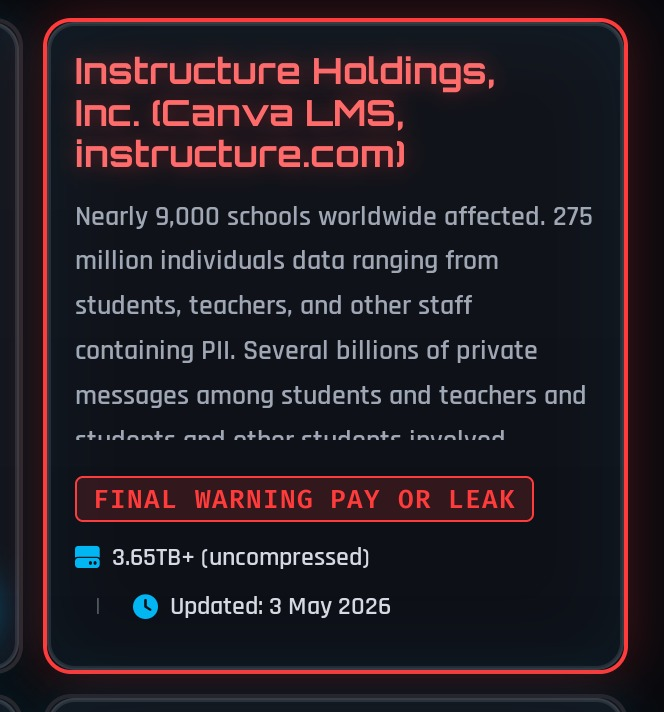

A inicios de mayo de 2026, el actor de extorsión ShinyHunters publicó una advertencia contra Instructure, la empresa detrás de Canvas LMS, bajo el esquema clásico de extorsión: pagar o filtrar.

La publicación del actor afirma una afectación global de gran escala, con miles de instituciones educativas y cientos de millones de personas potencialmente involucradas.

Esa cifra debe tratarse como una afirmación del actor, no como dato confirmado de forma independiente.

Quién es ShinyHunters

ShinyHunters no es un alias nuevo ni menor.

Es un grupo de cibercrimen conocido por robo de datos, publicación de bases filtradas y extorsión. Su nombre ha aparecido durante años asociado a incidentes donde los actores obtienen grandes volúmenes de información y luego presionan a las víctimas bajo el modelo de “pagar o filtrar”.

En 2026, Google/Mandiant documentó una expansión de actividad asociada a la marca ShinyHunters contra entornos SaaS. Ese reporte describe un patrón más amplio de robo de datos en plataformas cloud y aplicaciones empresariales, con uso de ingeniería social, vishing, abuso de accesos y posterior extorsión. Google también ha documentado operaciones relacionadas donde la extorsión posterior a intrusiones es reclamada bajo la marca ShinyHunters.

Esto importa en este caso porque Canvas LMS no es una aplicación local aislada. Es una plataforma SaaS usada por miles de instituciones educativas. Si un actor especializado en robo de datos SaaS apunta al proveedor, el impacto potencial puede bajar en cascada hacia universidades, colegios, centros de formación y organizaciones que usan la misma plataforma.

Por eso, el caso no debe leerse como simple ruido de foro. Tampoco debe leerse automáticamente como ataque directo contra cada institución listada.

La lectura correcta está en medio: ShinyHunters es un actor con historial relevante, el incidente apunta a un proveedor global y las instituciones guatemaltecas aparecen dentro del listado atribuido al grupo.

Las cifras globales publicadas por el actor deben manejarse como afirmaciones del atacante hasta que sean confirmadas por Instructure o por cada institución afectada.

Entidades vinculadas a Guatemala en el listado

En el listado atribuido a ShinyHunters aparecen varias entidades guatemaltecas o relacionadas con Guatemala.

| Entidad observada en el listado | Descripción |

|---|---|

| Universidad Mariano Gálvez de Guatemala | Institución guatemalteca listada |

| Universidad del Valle de Guatemala | Institución guatemalteca listada |

| FUNDAP Guatemala | Organización guatemalteca listada |

| Confederación Deportiva Autónoma de Guatemala | Entidad guatemalteca listada |

| INCAE | Entidad regional con presencia en Centroamérica. Requiere validación de alcance |

| University of San Carlos | Entrada ambigua. No debe asumirse automáticamente que corresponde a la USAC sin validación adicional |

Es importante hacer esta salvedad. Que aparezca el texto “University of San Carlos” no permite concluir, por sí solo, que se trate de la Universidad de San Carlos de Guatemala. El nombre debe validarse con el proveedor, con la institución correspondiente o con evidencia técnica adicional antes de asociarlo directamente con la USAC.

Esto tampoco significa que todas estas instituciones hayan sido comprometidas directamente.

Lo que sí significa es que aparecen en un listado atribuido a ShinyHunters como parte del incidente relacionado con Instructure y Canvas. La validación debe hacerse con el proveedor y con cada institución.

El punto importante no es el ataque directo, sino la dependencia compartida

Cuando se habla de brechas en universidades, muchas personas imaginan servidores locales, correos comprometidos o sistemas internos mal configurados.

Este caso apunta a otra cosa: dependencia tecnológica.

Canvas no es una página cualquiera. Es un LMS, un sistema de gestión de aprendizaje donde se centralizan cursos, mensajes, usuarios, materiales académicos, actividades, evaluaciones y comunicación entre estudiantes y docentes.

Si el incidente ocurre en el proveedor, el impacto potencial baja en cascada hacia las instituciones que usan la plataforma.

No hace falta que cada universidad haya sido atacada por separado. Basta con que todas dependan del mismo proveedor.

Qué tipo de información estaría en riesgo

Según reportes públicos sobre el incidente, la información involucrada podría incluir nombres, correos electrónicos, IDs de estudiantes, información de cursos y mensajes entre usuarios.

Hasta el momento, algunos reportes indican que no habría evidencia de exposición de contraseñas, identificadores gubernamentales o información financiera.

Eso no elimina el riesgo.

El riesgo más probable es otro:

• phishing dirigido a estudiantes y docentes

• correos falsos usando nombres reales de cursos

• suplantación de profesores o áreas administrativas

• extorsión reputacional

• ingeniería social basada en contexto académico real

Un atacante no necesita una contraseña para causar daño. A veces basta con saber quién estudia dónde, quién le escribe a quién y qué cursos existen.

Guatemala en el mapa global

La presencia de instituciones guatemaltecas en el listado no debe leerse como una vergüenza local aislada.

Debe leerse como una señal incómoda. Las instituciones educativas del país ya forman parte de cadenas tecnológicas globales.

Eso tiene beneficios enormes. También tiene riesgos.

Cuando una universidad usa un LMS global, hereda parte de su escala, funcionalidad y disponibilidad. Pero también hereda parte de su exposición.

La seguridad ya no depende solo del firewall local ni del servidor que está en el campus. También depende de proveedores, integraciones, tokens, APIs, almacenamiento cloud, soporte externo y contratos.

Qué deberían hacer las instituciones listadas o potencialmente afectadas

La respuesta no debería empezar con pánico. Debería empezar con validación y comunicación responsable.

-

Confirmar formalmente con Instructure si la institución está dentro del alcance del incidente.

-

Identificar qué datos específicos pudieron estar involucrados.

-

Revisar accesos, tokens, integraciones y usuarios privilegiados en Canvas.

-

Preparar comunicación preventiva para estudiantes, docentes y personal administrativo.

-

Alertar sobre phishing relacionado con cursos, notas, pagos, becas o accesos.

-

Evitar decir “no pasó nada” antes de tener confirmación técnica y contractual.

-

Documentar el incidente como riesgo de tercero, no solo como incidente tecnológico.

Estado

Estado: listado atribuido a ShinyHunters observado.

Alcance global: pendiente de validación completa.

Guatemala: varias entidades aparecen en el listado revisado.

Lectura: riesgo de tercero y dependencia tecnológica, no necesariamente ataque directo a cada institución.

Cierre

El incidente de Canvas no demuestra que todas las instituciones listadas hayan sido comprometidas de forma directa.

Pero sí deja claro algo importante. La educación guatemalteca ya depende de plataformas globales, y cuando esas plataformas aparecen en la mira de grupos como ShinyHunters, Guatemala también aparece en la lista.

No todo riesgo entra por la puerta principal. A veces entra por el proveedor.

Publicación independiente. No se publican enlaces onion, rutas de descarga ni instrucciones para acceder a datos filtrados.