Resumen ejecutivo

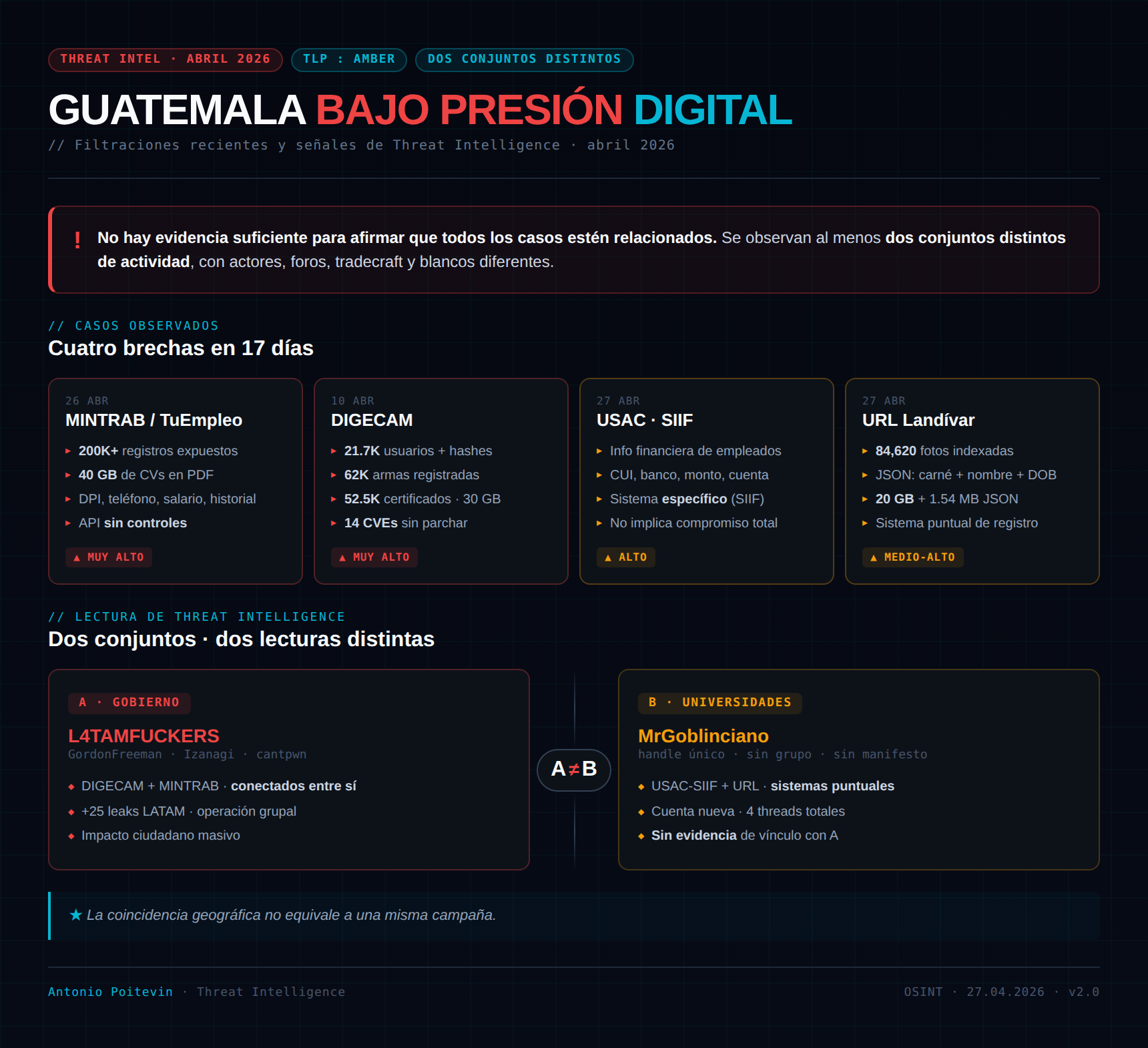

En una ventana de 17 días (10–27 de abril de 2026), cuatro instituciones guatemaltecas fueron señaladas en filtraciones o brechas reportadas con exposición de datos sensibles. Los casos abarcan dos entidades del sector público y dos universidades, con distintos niveles de impacto, alcance y evidencia técnica disponible.

Lectura principal: los incidentes no deben interpretarse como una sola campaña. La evidencia disponible apunta a dos conjuntos de actividad distintos, con actores, blancos y patrones operativos diferentes. La coincidencia temporal y geográfica no equivale necesariamente a relación operativa.

| Métrica | Valor |

|---|---|

| Incidentes observados | 4 |

| Conjuntos de actividad | 2 |

| Registros o elementos expuestos | ~285,000 |

| Volumen total reportado | ~90 GB |

| Ventana temporal | 10 – 27 abril 2026 |

Línea de tiempo

INC-001 · MINTRAB / TuEmpleo

| Campo | Detalle |

|---|---|

| Fecha | 26 abril 2026 |

| Víctima | Ministerio de Trabajo y Previsión Social — portal TuEmpleo |

| Severidad | CRÍTICA |

| Registros | 200,000+ |

| Volumen | 40 GB (CVs en PDF) |

| Vector reportado | API pública sin autenticación, sin validación y sin rate limiting |

| Atribución observada | L4TAMFUCKERS (handles: GordonFreeman, Izanagi, cantpwn) |

Qué pasó

El portal de empleo del Estado (tuempleo.mintrabajo.gob.gt) fue señalado por una exposición masiva de datos personales de buscadores de empleo. Según las publicaciones observadas, el acceso se habría dado mediante una API REST sin controles adecuados de autenticación, autorización, validación o rate limiting.

Los datos reportados incluyen nombre completo, DPI, dirección, teléfono, correo electrónico, salario, historial laboral, pertenencia étnica, condición migratoria, discapacidad y aproximadamente 40 GB de currículos vitae en PDF. Este tipo de información tiene alto valor para fraude, phishing dirigido, suplantación de identidad e ingeniería social.

Campos filtrados

La estructura de datos reportada incluye, entre otros:

PRIMER_NOMBRE,SEGUNDO_NOMBRE,PRIMER_APELLIDO,SEGUNDO_APELLIDOTIPO_DOCUMENTO,NUMERO_DOCUMENTO(DPI)EMAIL,TELEFONO1,TELEFONO2FECHA_NACIMIENTO,SEXOPERTENENCIA_ETNICA,COMUNIDAD_LINGUISTICADEPTO_RESIDENCIA,MUNI_RESIDENCIAMIGRANTE_RETORNADO,POSEE_DISCAPACIDADSITUACION_LABORAL,ULTIMO_SALARIOFUNCIONES_PUESTO,EXPERIENCIA_TOTALARCHIVO(ruta al CV en PDF)

Hallazgo relevante: cambios históricos en la capa de exposición

Los registros históricos de Certificate Transparency muestran que el dominio mintrabajo.gob.gt y/o su wildcard *.mintrabajo.gob.gt tuvo certificados asociados a proveedores como Imperva y Cloudflare durante 2022. Posteriormente, los registros observados muestran emisiones asociadas a Amazon, Google Trust Services, Sectigo y Let’s Encrypt.

Esto no prueba por sí solo que el portal TuEmpleo estuviera protegido por un WAF al momento del incidente, ni que la API afectada haya pasado por esas capas. Sin embargo, sí evidencia cambios relevantes en la exposición pública del dominio y justifica revisar si durante migraciones de infraestructura se perdió cobertura de controles como WAF, rate limiting, validación de API y monitoreo de abuso.

Evolución observada en Certificate Transparency:

2022: Evidencia CT de asociación con Imperva / Cloudflare

↓

2023–2026: Certificados asociados a Amazon, Google, Sectigo y Let's Encrypt

↓

2026: Portal TuEmpleo reportado con API sin controles adecuados

↓

Hipótesis defensiva:

revisar si migraciones dejaron APIs fuera de WAF,

rate limiting o controles de autenticación

Evidencia CT: registros relevantes de mintrabajo.gob.gt

Fecha Nombre del certificado Dominio asociado

────────── ──────────────────────── ──────────────────────────────

2022-05-09 imperva.com *.mintrabajo.gob.gt mintrabajo.gob.gt

2022-05-24 sni.cloudflaressl.com *.mintrabajo.gob.gt mintrabajo.gob.gt

2022-07-11 imperva.com *.mintrabajo.gob.gt

2022-07-18 imperva.com mintrabajo.gob.gt

2022-07-25 imperva.com mintrabajo.gob.gt

2022-08-01 imperva.com mintrabajo.gob.gt

2022-08-08 imperva.com mintrabajo.gob.gt

2022-08-15 imperva.com mintrabajo.gob.gt

2022-08-22 imperva.com *.mintrabajo.gob.gt

2023–2026 Amazon / Google / Sectigo / Let's Encrypt

2026-01-26 Amazon RSA 2048 M04 *.mintrabajo.gob.gt mintrabajo.gob.gt

Nota: la presencia de certificados asociados a un proveedor en CT no demuestra que su WAF estuviera activo protegiendo una API específica. Lo que sí permite es trazar la evolución de la infraestructura pública y formular hipótesis sobre posibles pérdidas de cobertura durante migraciones.

Dato adicional

El portal TuEmpleo comparte direcciones IP con subdominios del sistema de nóminas del ministerio. Al momento de la detección, 9 de 14 subdominios del ministerio quedaron offline.

INC-002 · DIGECAM

| Campo | Detalle |

|---|---|

| Fecha | 10 abril 2026 |

| Víctima | Dirección General de Control de Armas y Municiones (MINDEF) |

| Severidad | CRÍTICA |

| Registros | 21,700 usuarios + 62,000 armas + 52,500 certificados PDF |

| Volumen | ~30 GB |

| Vector reportado | Explotación de vulnerabilidades conocidas + credenciales débiles |

| Atribución observada | GordonFreeman |

Qué pasó

El portal web institucional de DIGECAM fue señalado por la exfiltración del registro nacional de armas. Los datos reportados incluyen información de usuarios, registros de armas (seriales y modelos) y certificados en PDF.

Indicadores de debilidad identificados

El análisis técnico posterior documentó:

- PHP 8.3.16 con al menos 14 CVEs conocidos sin parchar, incluyendo CVE-2025-1219.

- Contraseñas débiles en cuentas administrativas.

- Ausencia de encabezados de seguridad HTTP.

- Exposición de versiones de software.

- Configuraciones de sesión inadecuadas.

- Acceso no detectado durante aproximadamente 13 horas.

Contexto de la infraestructura

El análisis de la red compartida con DIGECAM reveló 689 CVEs documentados en una infraestructura que aloja a 13+ entidades estatales, incluyendo la Vicepresidencia, el Organismo Judicial, la PGN, el MSPAS, IGM y MIDES, entre otros.

Los datos fueron puestos a la venta por USD 1,500 en un foro clandestino. El MINDEF inicialmente negó el incidente; posteriormente revirtió su posición y el sitio fue puesto offline.

INC-003 · USAC / SIIF

| Campo | Detalle |

|---|---|

| Fecha | 27 abril 2026 |

| Víctima | Universidad de San Carlos de Guatemala — Sistema Integrado de Información Financiera |

| Severidad | ALTA |

| Tipo de dato | Financiero (empleados) |

| Vector reportado | No documentado públicamente |

| Atribución observada | MrGoblinciano |

Qué pasó

Se publicó información financiera de empleados de la USAC, extraída del sistema SIIF (Sistema Integrado de Información Financiera). Los campos observados incluyen fecha, CUI, banco, monto de depósito, dependencia, nombre del receptor y número de cuenta.

Lectura técnica

- La publicación apunta a una afectación acotada al SIIF, sin evidencia pública de compromiso integral a toda la universidad.

- Este es el dataset más operativo de las cuatro filtraciones desde la perspectiva de fraude bancario directo, porque expone la combinación CUI + banco + número de cuenta + monto + dependencia.

- La severidad se mantiene alta por la sensibilidad de los datos financieros y su potencial uso en ingeniería social, fraude o manipulación de pagos.

INC-004 · Universidad Rafael Landívar

| Campo | Detalle |

|---|---|

| Fecha | 27 abril 2026 |

| Víctima | Universidad Rafael Landívar |

| Severidad | MEDIA-ALTA |

| Registros / elementos | 84,620 fotografías + JSON |

| Volumen | 20 GB (fotos) + 1.54 MB (JSON) |

| Vector reportado | Enumeración de archivos públicos por patrón predecible |

| Atribución observada | MrGoblinciano |

Qué pasó

Se publicó un conjunto de fotografías asociadas a población estudiantil y docente, indexadas por carné universitario, junto con un archivo JSON que contiene carné, nombre y fecha de nacimiento.

Con la información preliminar disponible, el caso parece corresponder más a una exposición por diseño inseguro que a una intrusión profunda. Las fotografías habrían estado disponibles en una ruta pública y vinculadas a números de carné, lo que permitió su enumeración por un patrón predecible.

Muestra de la estructura de datos

{

"carnet": "1012926",

"nombre": "NOMBRE DEL TITULAR",

"fecha_nacimiento": "YYYY-MM-DD"

}

Lectura técnica

- La evidencia preliminar apunta a una exposición de archivos públicos por una arquitectura débil o patrón predecible, no necesariamente a acceso no autorizado a base de datos.

- No se reportan, con la información disponible, datos administrativos, notas académicas, DPI, información financiera ni acceso integral a sistemas internos.

- El conjunto publicado sigue siendo sensible porque combina fotografía, nombre, carné y fecha de nacimiento, elementos útiles para suplantación, doxxing o ingeniería social.

- El caso ilustra cómo una decisión de diseño aparentemente menor, como vincular archivos públicos a identificadores predecibles, puede convertirse en una exposición masiva.

Atribución: dos conjuntos de actividad

Esta sección separa los incidentes en dos conjuntos de actividad para evitar una atribución incorrecta.

Conjunto A: Gobierno / sector público

| Aspecto | Detalle |

|---|---|

| Incidentes | DIGECAM + MINTRAB |

| Handles observados | GordonFreeman, Izanagi, cantpwn |

| Branding | L4TAMFUCKERS |

| Trayectoria | +25 leaks LATAM documentados (2025-2026) |

| Foco regional | VEN, PRY, ECU, CHL, COL, GTM |

| Sofisticación estimada | Media-alta · operación grupal |

| Motivación aparente | Económica + manifiesto político regional |

| Capacidades observadas | Explotación de APIs, BOLA/IDOR, exfiltración de credenciales, comercialización de accesos persistentes |

Nota: GordonFreeman aparece inicialmente asociado de forma individual al caso DIGECAM. En el caso MINTRAB, el branding grupal L4TAMFUCKERS aparece junto con los handles Izanagi y cantpwn. Ambos casos parecen conectados entre sí por actor o conjunto de actividad.

Otras víctimas documentadas del mismo grupo incluyen entidades de Venezuela (PDVSA, SENIAT, CONVIASA, SEBIN/CICPC, CORPOELEC, BCV, Bancrecer, CASHEA, Metro de Caracas, Yummy Rides, ZINLI, FEVP), Paraguay (ANDE, Registro Civil, Contraloría General, DINAC), Ecuador (ANT, Control de Armas), Chile (Registro Civil), Colombia (Ejército), El Salvador (Corte Suprema de Justicia), España (Policía Nacional, Ministerio de Universidades), Canadá (residencia permanente), Vaticano (Stampa della Santa Sede) y aerolíneas (AirFrance, Flair Airlines).

Conjunto B: Universidades

| Aspecto | Detalle |

|---|---|

| Incidentes | USAC/SIIF + URL Landívar |

| Handle observado | MrGoblinciano |

| Trayectoria | 4 threads totales · cuenta creada en abril 2026 |

| Foco | GTM + Bolivia (Senado Boliviano) |

| Sofisticación estimada | Baja-media · scope acotado |

| Motivación aparente | Reputacional / oportunista |

| Patrón | Exposición o abuso de sistemas concretos, sin evidencia pública de compromiso integral |

⚠ Nota importante sobre el handle “MrGoblinciano”: El actor de amenazas utiliza como avatar la fotografía de Goblinciano, un conocido streamer y creador de contenido peruano con más de 130,000 suscriptores en YouTube. No hay relación alguna entre el streamer y el actor de amenazas. El uso del nombre y la imagen es un caso clásico de suplantación de identidad en foros clandestinos, equivalente a que alguien se registre como “MrBeast” para operar bajo un perfil que no le pertenece. Este detalle es relevante para no generar atribuciones falsas.

¿Por qué importa la distinción?

- Evita sobredimensionar a un actor emergente y subestimar a un grupo con trayectoria regional.

- Permite ajustar la respuesta defensiva según capacidades, motivación y patrón de blancos.

- Ayuda a estimar próximos objetivos sin asumir una campaña única solo por coincidencia geográfica.

Impacto potencial

Las brechas observadas habilitan varios vectores de riesgo:

- Suplantación de identidad y fraude: combinación de DPI, dirección, historial laboral, fotografías, banco y número de cuenta, según el tipo de datos expuestos en cada caso.

- Phishing dirigido y BEC: datos personales, laborales y financieros permiten construir señuelos altamente creíbles.

- Extorsión o doxxing: exposición de fotografías, datos sensibles y contexto personal.

- Credential stuffing: hashes y posible reutilización de contraseñas pueden alimentar ataques contra otros portales.

- Riesgo reputacional e institucional: pérdida de confianza en plataformas públicas y educativas.

Recomendaciones

-

Proteger APIs expuestas. Validar autenticación, autorización, rate limiting y logging en todo portal público.

-

Implementar MFA y gestión robusta de credenciales. Rotación de contraseñas, bloqueo de credenciales débiles y monitoreo de credential stuffing.

-

Mantener parcheo, hardening y WAF/CDN durante migraciones. La cobertura de controles debe trasladarse junto con los sistemas.

-

Segmentar sistemas críticos. Aplicar mínimo privilegio y aislamiento por dominio de datos para evitar impacto lateral.

-

Monitorear superficie expuesta y OSINT. Detectar filtraciones, menciones de marca, credenciales y datos sensibles publicados en espacios clandestinos.

-

Activar playbooks de respuesta. Incluir contención, análisis forense, comunicación, notificación regulatoria y orientación a posibles afectados.

-

Recomendar monitoreo crediticio a posibles afectados. Las personas que consideren que sus datos pudieron estar incluidos deberían consultar periódicamente su historial crediticio en la SIB: sib.gob.gt/atencion-al-usuario/historial-crediticio.

Metodología y disclaimer

- Este análisis se basa exclusivamente en inteligencia de fuentes abiertas (OSINT) y observación pasiva de espacios clandestinos.

- No se realizó contacto con sistemas afectados ni se accedió a datos filtrados más allá de las muestras publicadas por los actores.

- La atribución se basa en handles observados en publicaciones clandestinas y no equivale a identidad real verificada.

- Los handles se conservan porque son relevantes para trazabilidad, correlación y seguimiento de Threat Intelligence.

- Los nombres de foros, enlaces directos, muestras con PII y datos de personas afectadas han sido deliberadamente omitidos o sanitizados.

- Los datos son verificados al 27 de abril de 2026. La atribución está sujeta a evolución conforme surja nueva información.