Resumen ejecutivo

Este análisis profundiza una línea de investigación presentada durante Disrupt Fest 2025 bajo el concepto de la Radiografía Digital de Guatemala. En esa presentación se planteó una premisa simple: Guatemala ya es visible desde fuera. La pregunta no es si un atacante puede observar nuestra superficie digital, sino si nosotros tenemos la misma capacidad para verla, entenderla y priorizarla.

Para este trabajo se analizaron dos datasets generados entre el 22 y el 27 de octubre de 2025:

- Un dataset nacional basado en

country:GT, orientado a observar la superficie expuesta dentro de Guatemala. - Un dataset acotado a 66 organizaciones de interés, diseñado para identificar exposición asociada a entidades guatemaltecas incluso cuando su infraestructura se encuentra fuera del país.

Los hallazgos no prueban compromiso. Representan exposición observable desde fuentes públicas, servicios accesibles desde Internet, banners, tecnologías detectadas, CVEs reportadas y señales que requieren validación defensiva.

La conclusión principal es clara: el riesgo digital guatemalteco no está concentrado únicamente en sitios web. También aparece en infraestructura de red, servicios administrativos, cámaras, acceso remoto, bases de datos, firewalls, VPNs, correo, protocolos legacy y activos alojados en terceros.

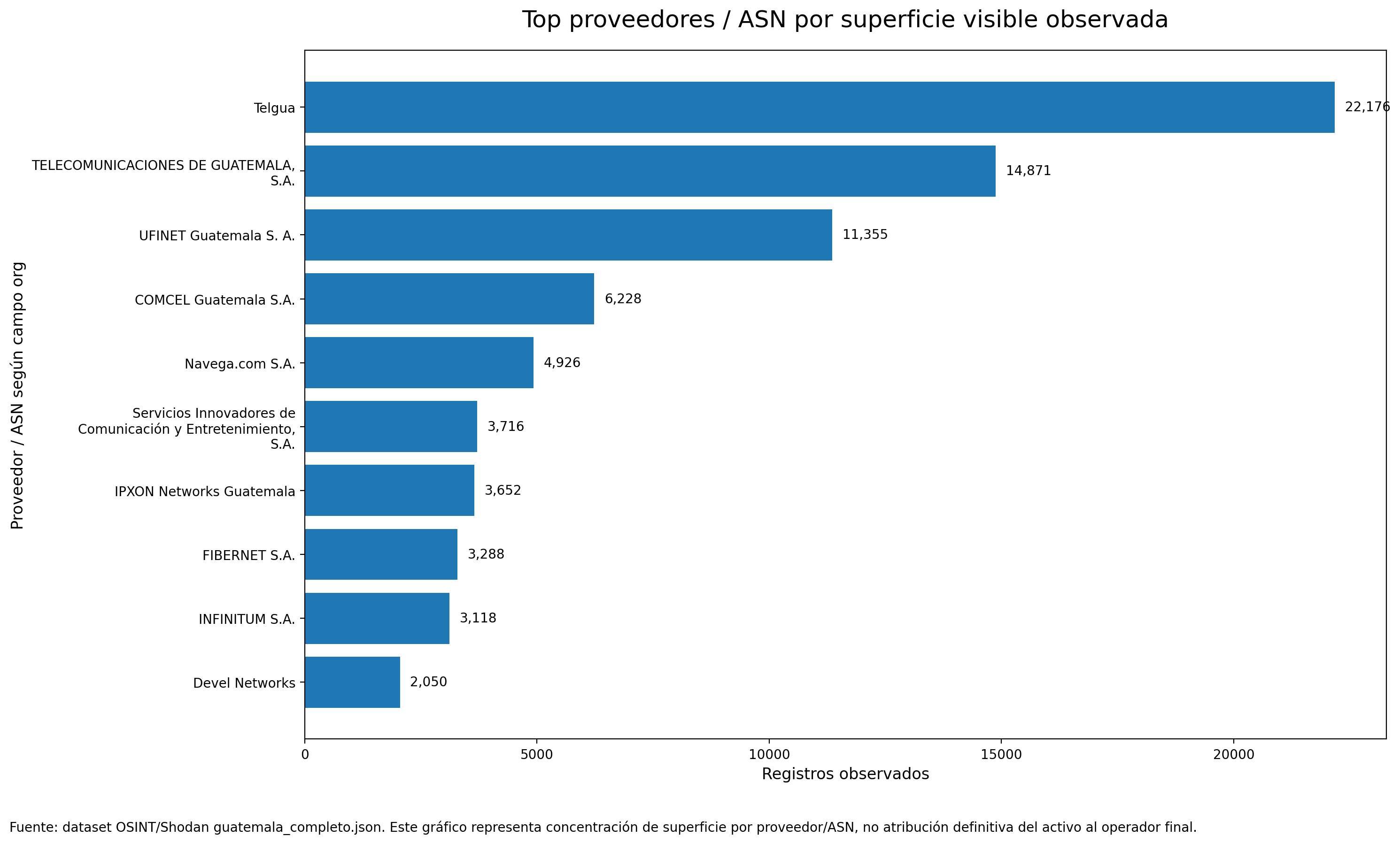

Más importante aún: no basta con leer el proveedor o ASN. Un activo puede aparecer bajo Telgua, UFINET, COMCEL, Navega, Broadcom u otro proveedor, pero pertenecer operativamente a una entidad pública, universidad, banco, empresa privada o institución autónoma.

La atribución real requiere bajar a dominio final, hostname, certificado, banner y servicio.

Este informe no busca alarmar. Busca advertir con evidencia, mejorar la visibilidad defensiva y demostrar por qué Guatemala necesita inteligencia continua sobre su superficie digital.

Nota de divulgación responsable

Este reporte no publica credenciales, datos personales, exploits, instrucciones de explotación ni evidencia de intrusión. Los hallazgos se presentan a nivel de exposición observable y priorización defensiva.

En casos donde se identificaron servicios particularmente sensibles, se evita publicar direcciones IP, hostnames completos o combinaciones exactas de servicio que puedan facilitar abuso directo.

El propósito de este análisis es defensivo: identificar patrones, mejorar la atribución, reducir falsos positivos y promover revisión responsable por parte de las organizaciones correspondientes.

La tesis central

El hallazgo más importante no es que existan puertos abiertos o CVEs visibles. Eso, por sí solo, sería una lectura superficial.

La tesis central de este análisis es que Guatemala tiene una brecha de visibilidad digital. Muchas organizaciones probablemente conocen parte de sus activos internos, pero no necesariamente conocen cómo se ven desde fuera: desde Shodan, desde Censys, desde un proveedor externo, desde un investigador OSINT o desde un actor de amenazas.

Esa diferencia entre el inventario interno y la exposición observable desde Internet es donde empieza el riesgo.

La segunda tesis es metodológica: no se puede atribuir riesgo únicamente por proveedor o ASN. En Guatemala, muchos activos institucionales aparecen dentro de rangos de proveedores como Telgua, UFINET, COMCEL, Navega, Broadcom u otros. Eso significa que un ranking bruto puede culpar al proveedor y ocultar al verdadero responsable operativo del activo.

Por eso, la lectura correcta exige pasar de:

- proveedor a dominio final

- dominio final a hostname

- hostname a servicio

- servicio a tecnología

- tecnología a exposición

- exposición a priorización defensiva

La inteligencia útil no consiste en contar puertos. Consiste en convertir ruido observable en decisiones accionables.

Antecedente: de Disrupt Fest al drill down

El 6 de noviembre de 2025 se presentó en Disrupt Fest una investigación titulada La Radiografía Digital de Guatemala. El objetivo era mostrar, mediante técnicas OSINT pasivas, cómo se ve Guatemala desde la perspectiva de un observador externo.

Presentación de la línea de investigación “Radiografía Digital de Guatemala” durante Disrupt Fest 2025. La charla abordó el uso de OSINT pasivo para observar la superficie digital del país desde una perspectiva defensiva.

La tesis era que la transformación digital ha aumentado la superficie de ataque del país, pero no necesariamente la visibilidad defensiva sobre esa superficie. En otras palabras: los sistemas están conectados, los servicios están expuestos y los atacantes pueden observarlos sin pedir permiso.

En esa primera etapa se mostró una lectura macro:

- aproximadamente 120,000 servicios observados

- 48,668 hosts únicos

- un dataset estratégico de 66 organizaciones críticas

- concentración de riesgo mayor en organizaciones de alto valor

- infraestructura crítica ubicada también fuera del país

Este análisis posterior toma esa misma base y la lleva a un nivel más profundo. Ya no se trata solo de contar servicios o CVEs. Se trata de convertir el ruido en inteligencia: separar proveedor de entidad final, distinguir infraestructura compartida de activos propios, identificar servicios sensibles y priorizar dónde hay señales de riesgo más accionables.

En Disrupt Fest se mostró que Guatemala era visible desde fuera.

Este análisis muestra que verla no basta.

Hay que atribuir correctamente.

Metodología

El análisis se construyó sobre dos lentes complementarios.

Scope GT

El primer dataset, guatemala_completo.json, corresponde a una vista nacional basada en infraestructura observada dentro de Guatemala. Este dataset permite entender patrones generales del país: puertos más expuestos, proveedores visibles, tecnologías predominantes, servicios sensibles y CVEs reportadas.

Este lente ayuda a responder:

¿Qué superficie está expuesta dentro de Guatemala?

Scope 66 Orgs

El segundo dataset, guatemala_full_scan_20251026_103740.json, fue acotado a 66 organizaciones de interés. A diferencia del primer dataset, no se limita a infraestructura geolocalizada dentro del país. Su objetivo es capturar activos asociados a organizaciones guatemaltecas aunque estén alojados en cloud, CDN, datacenters extranjeros o proveedores externos.

Este lente ayuda a responder:

¿Qué superficie asociada a organizaciones guatemaltecas existe incluso fuera de Guatemala?

Por qué dos datasets

Un análisis basado únicamente en country:GT puede subestimar la exposición real, porque muchas organizaciones usan:

- cloud

- CDN

- hosting extranjero

- proveedores regionales

- infraestructura de terceros

- servicios SaaS

- balanceadores o WAF externos

Por otro lado, un análisis centrado únicamente en organizaciones críticas puede perder el contexto país: proveedores dominantes, servicios recurrentes, patrones tecnológicos y exposición masiva de infraestructura.

La combinación de ambos lentes permite una lectura más completa.

Limpieza de ruido y honeypots

El dataset nacional no se interpretó de forma cruda. Antes de derivar conclusiones, fue necesario depurar ruido, duplicados y señales que podían distorsionar la lectura, incluyendo honeypots o servicios diseñados para ser detectados por escáneres.

Esta limpieza es importante porque un dataset OSINT de gran escala puede mezclar infraestructura real, banners repetidos, servicios efímeros, falsos positivos, sensores, honeypots y activos que no representan riesgo operativo para una entidad final.

En la presentación original de Disrupt Fest ya se había señalado esta diferencia entre el “ruido nacional” y la inteligencia accionable. El análisis actual mantiene esa misma lógica: no se trata de contar todo lo que aparece, sino de depurar y priorizar lo que realmente puede orientar una revisión defensiva.

Por eso, los resultados deben entenderse como una fotografía procesada de exposición observable, no como una copia literal del ruido bruto.

Por qué el Scope 66 Orgs era necesario

Uno de los hallazgos planteados desde la presentación original fue que la infraestructura digital guatemalteca no necesariamente está ubicada en Guatemala. Muchas organizaciones usan cloud, CDN, hosting externo, servicios administrados o proveedores internacionales.

Por eso, limitar el análisis a country:GT habría dejado fuera parte de la superficie real asociada a organizaciones guatemaltecas.

El dataset de 66 organizaciones permite complementar la vista nacional con una vista estratégica: no pregunta únicamente qué está dentro de Guatemala, sino qué infraestructura asociada a entidades guatemaltecas aparece en Internet, aunque esté alojada fuera del país.

Esta diferencia es clave. Un activo crítico puede no geolocalizarse en Guatemala y aun así pertenecer, servir o exponer a una organización guatemalteca.

Limitaciones

Este análisis es OSINT y no intrusivo. No confirma explotación, intrusión ni compromiso. La presencia de un servicio, banner o CVE debe tratarse como señal de priorización y no como prueba definitiva de vulnerabilidad explotable.

Además, algunas tecnologías pueden reportar versiones que no reflejan parches aplicados por backporting. Por eso, cualquier hallazgo debe validarse internamente con inventario, configuración real y estado de parcheo.

También debe considerarse que el campo org de Shodan o de cualquier fuente similar puede representar al proveedor del bloque IP, no al dueño operativo del sistema.

En el caso de SNMP, el dataset nacional sí permitió inferir versión mediante campos estructurados. Sin embargo, el dataset de 66 organizaciones no expuso registros crudos con port == 161 en la estructura consultada, por lo que no se pudo realizar el mismo drill down de versión para ese scope.

Patrones de riesgo observados

Más allá de casos individuales, el análisis muestra varios patrones repetidos.

| Patrón | Lectura |

|---|---|

| Exposición de administración de red | Winbox, MikroTik API, SSH y puertos de gestión aparecen de forma relevante. SNMP aparece de forma masiva, pero el drill down mostró predominio de SNMPv3. |

| Servicios legacy o de alto riesgo | Telnet, PPTP, SMB, VNC y RDP siguen apareciendo en superficie pública. |

| Dispositivos embebidos | Hikvision, QNAP, routers, cámaras y appliances de seguridad aparecen como parte de la superficie nacional. |

| Exposición de correo y webmail | Varias entidades muestran servicios SMTP, Outlook Web App, Exchange, Postfix o webmail. |

| Dependencia de terceros | Muchos activos institucionales aparecen bajo proveedores de conectividad, cloud, CDN o infraestructura externa. |

| Atribución ambigua | El campo org puede representar al proveedor y no al dueño operativo real. |

Estos patrones son más importantes que cualquier CVE individual porque pueden reflejar brechas de gestión: inventario incompleto, exposición no revisada, servicios que deberían estar segmentados y dependencia de terceros sin suficiente visibilidad externa.

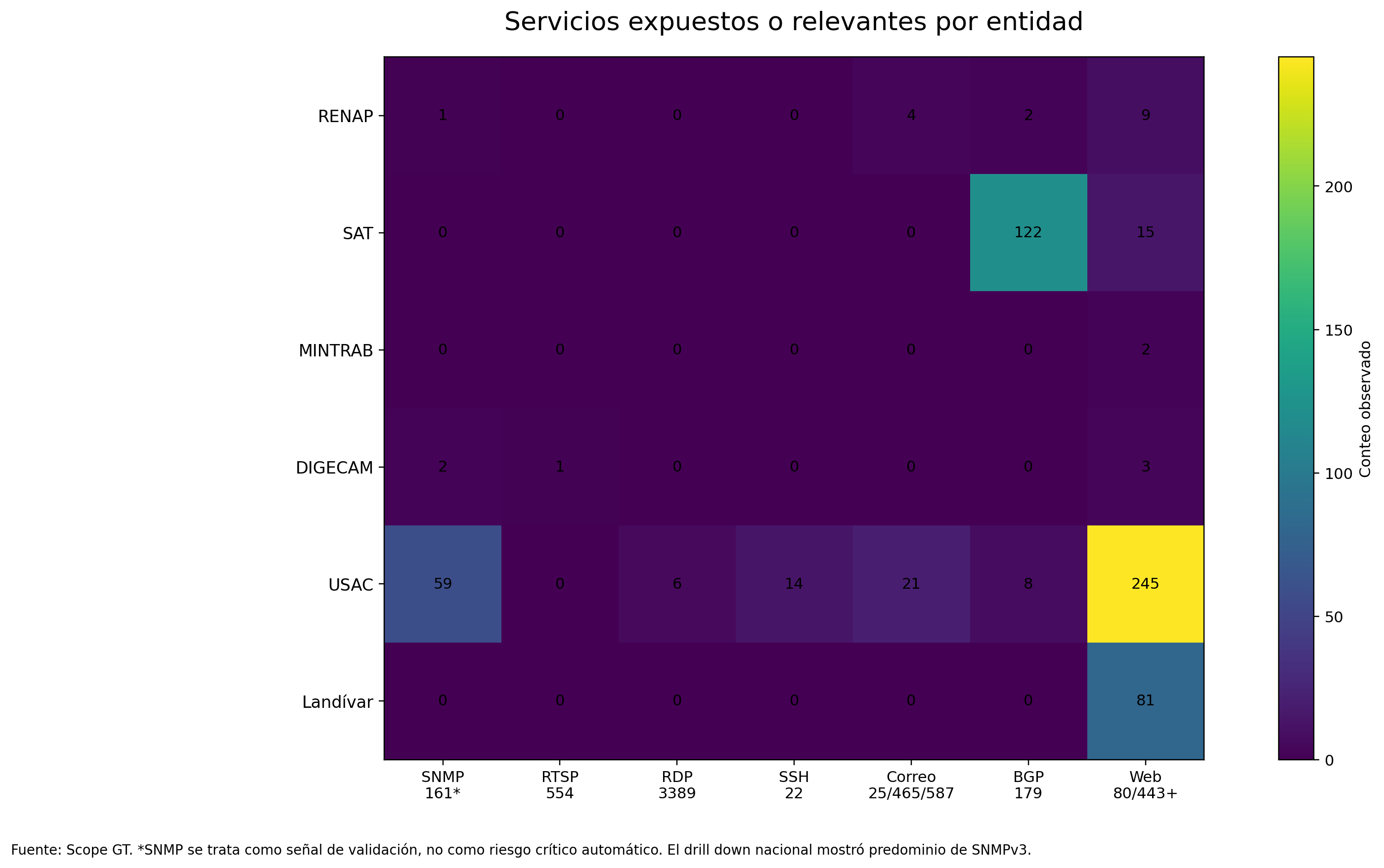

Hallazgo 1: la exposición nacional no es solo web

El dataset nacional muestra que la superficie expuesta de Guatemala no está dominada únicamente por HTTP y HTTPS. Aparecen de forma relevante servicios de administración, red, acceso remoto, monitoreo y dispositivos embebidos.

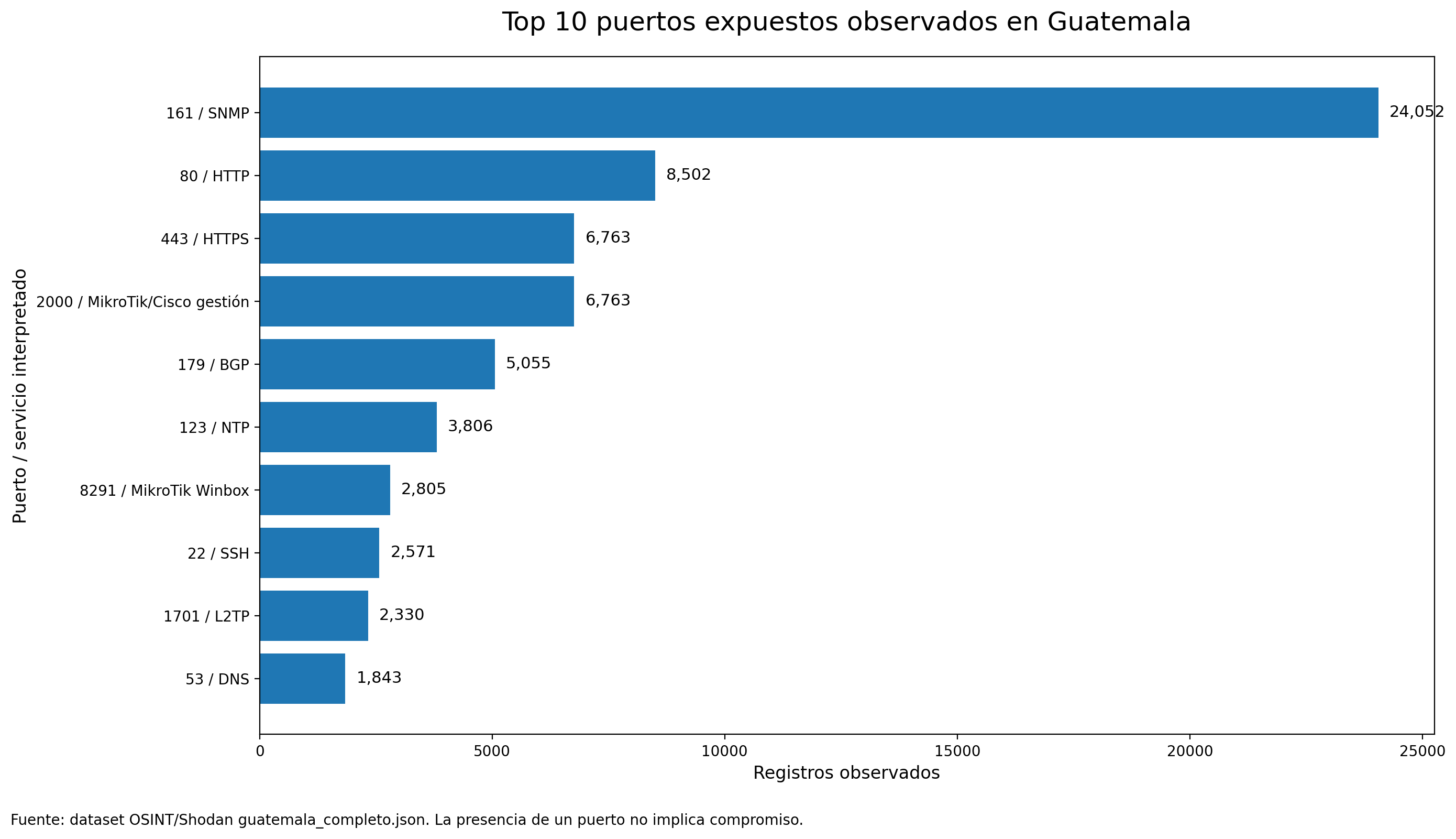

Entre los puertos más observados destacan SNMP, HTTP, HTTPS, puertos asociados a MikroTik o gestión, BGP, NTP, Winbox, SSH, L2TP y DNS.

Esto sugiere una realidad incómoda: parte importante del riesgo país no está únicamente en aplicaciones web públicas, sino en infraestructura operativa expuesta.

La presencia masiva de SNMP cambia la lectura del riesgo, pero requiere precisión técnica. No toda exposición SNMP implica el mismo nivel de riesgo.

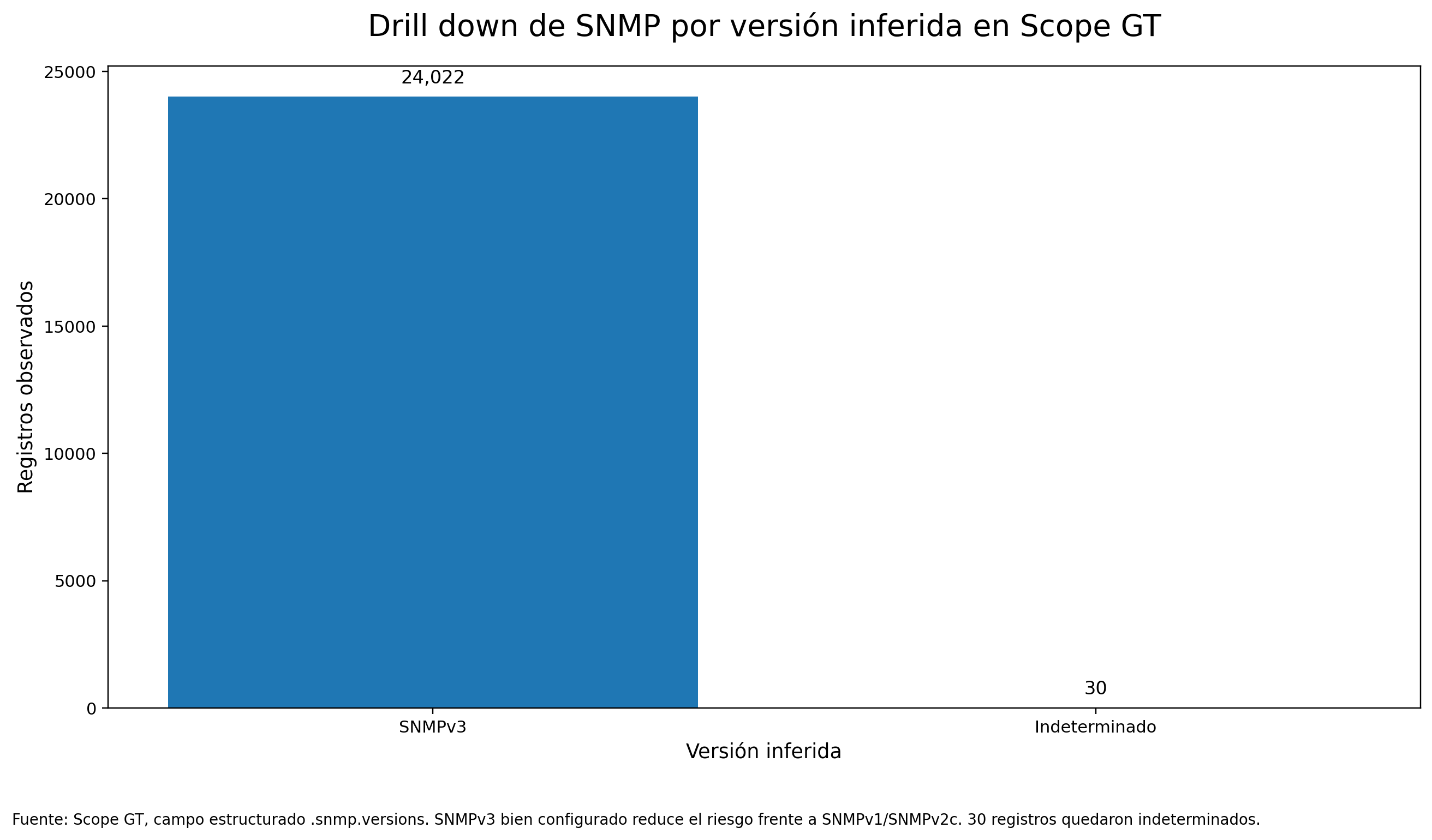

En el drill down realizado sobre el dataset Scope GT, los registros SNMP contenían un campo estructurado .snmp.versions. Al analizar los registros del puerto 161, se observaron 24,022 registros clasificados como SNMPv3 y 30 registros indeterminados. No se identificaron registros clasificados como SNMPv1 o SNMPv2c en esta inferencia.

Esto reduce el nivel de alarma frente a SNMP legacy, pero no elimina la necesidad de validación defensiva. SNMPv3, bien configurado con autenticación y cifrado, es mucho más robusto que SNMPv1 o SNMPv2c. Sin embargo, la exposición pública de SNMP sigue ameritando revisión de configuración, controles de origen, autenticación, cifrado, necesidad operativa y monitoreo.

Por eso, SNMP no debe interpretarse automáticamente como una vulnerabilidad crítica en este dataset. Debe interpretarse como una señal de exposición que requiere validación contextual.

Lo mismo ocurre con RTSP, Winbox, Telnet, RDP, VNC y SMB. Estos servicios no son necesariamente vulnerabilidades por existir, pero su exposición pública reduce el costo de reconocimiento de un atacante.

En términos simples: el problema no es únicamente “tenemos sitios vulnerables”. El problema es que parte de la infraestructura que sostiene servicios digitales también es visible desde Internet.

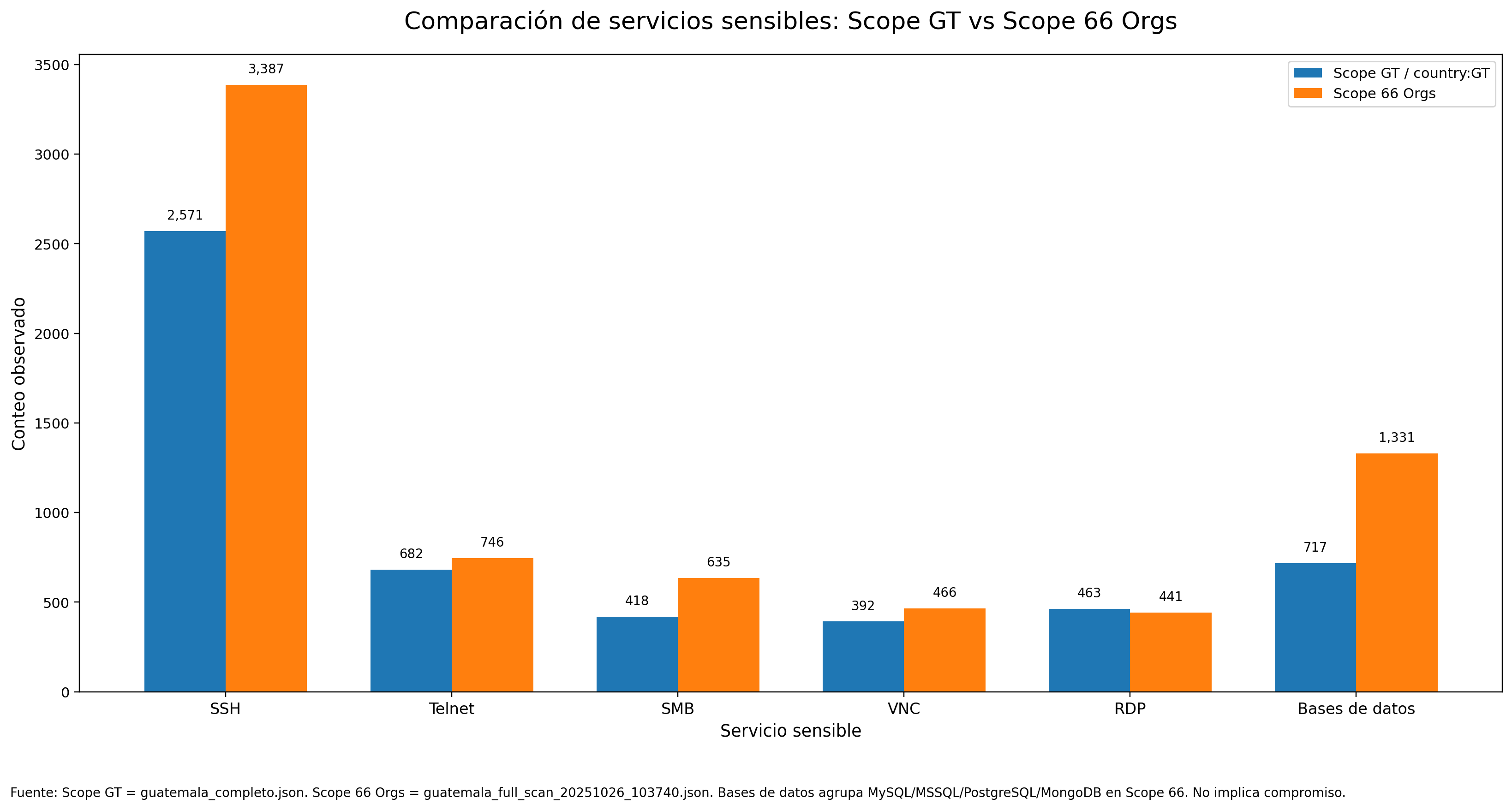

Hallazgo 2: servicios sensibles siguen siendo visibles

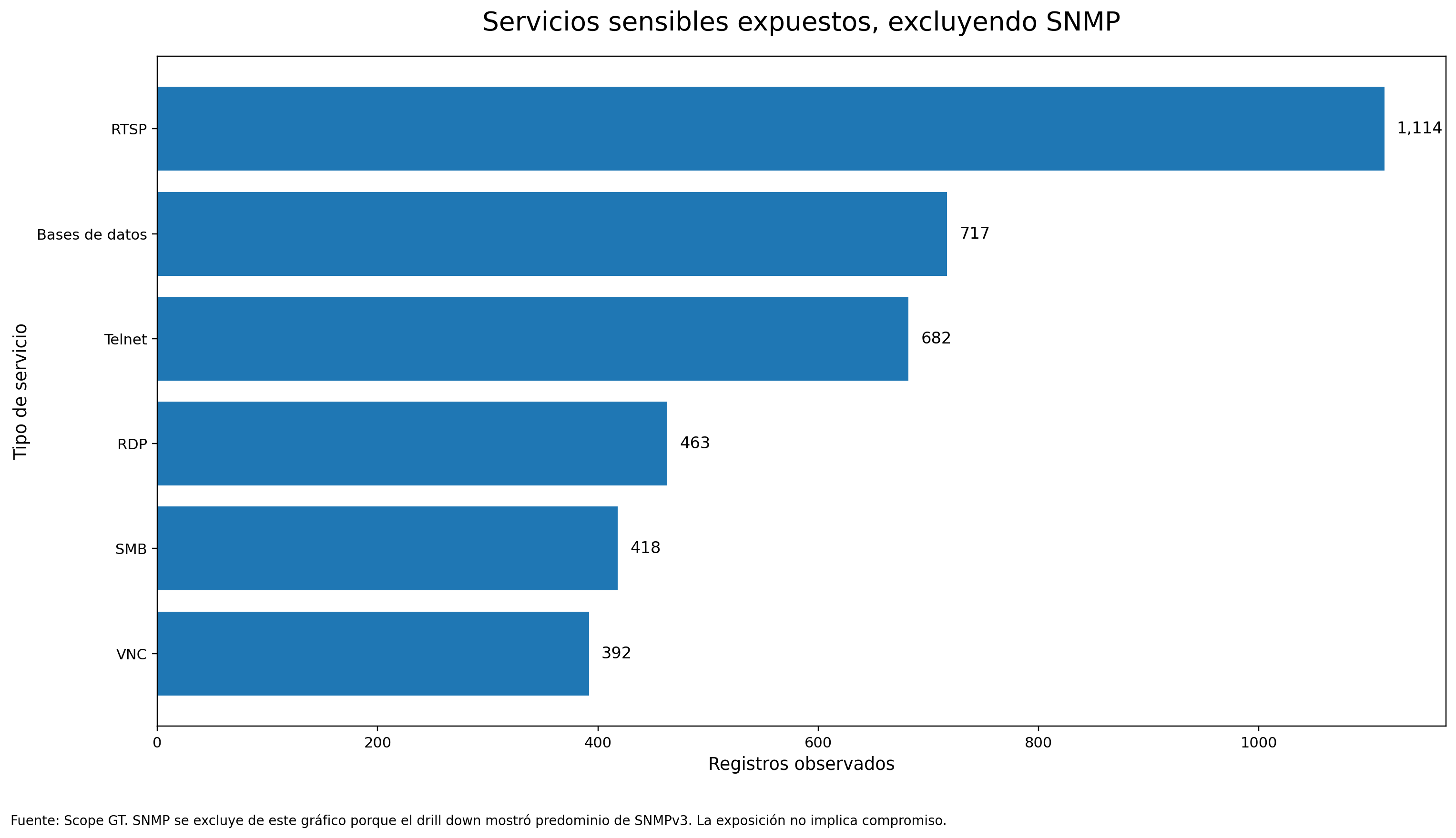

Al excluir SNMP del grupo de servicios sensibles de mayor preocupación, siguen apareciendo señales que deberían ser tratadas como prioridad defensiva: RTSP, bases de datos, Telnet, RDP, SMB y VNC.

La exposición de estos servicios no implica compromiso. Sin embargo, sí representa una superficie que normalmente debería estar restringida, segmentada o protegida por controles estrictos.

En especial:

- SNMP aparece de forma masiva, pero el drill down del Scope GT indica predominio de SNMPv3. El riesgo depende de configuración, autenticación, cifrado, restricciones de origen y necesidad real de exposición.

- RTSP suele asociarse a cámaras, DVR/NVR o streaming.

- Telnet es un protocolo legacy sin cifrado.

- RDP y VNC son vectores comunes de acceso remoto.

- SMB expuesto puede ampliar superficie lateral o de explotación.

- Bases de datos accesibles desde Internet elevan el riesgo de exposición directa de información.

Este hallazgo también ilustra el valor del drill down: una lectura superficial habría tratado el volumen de SNMP como una señal crítica. La revisión por versión muestra una realidad más matizada. El riesgo no desaparece, pero cambia de naturaleza: de posible exposición legacy a validación de configuración y necesidad operativa.

Hallazgo 3: tecnologías visibles y exposición operativa

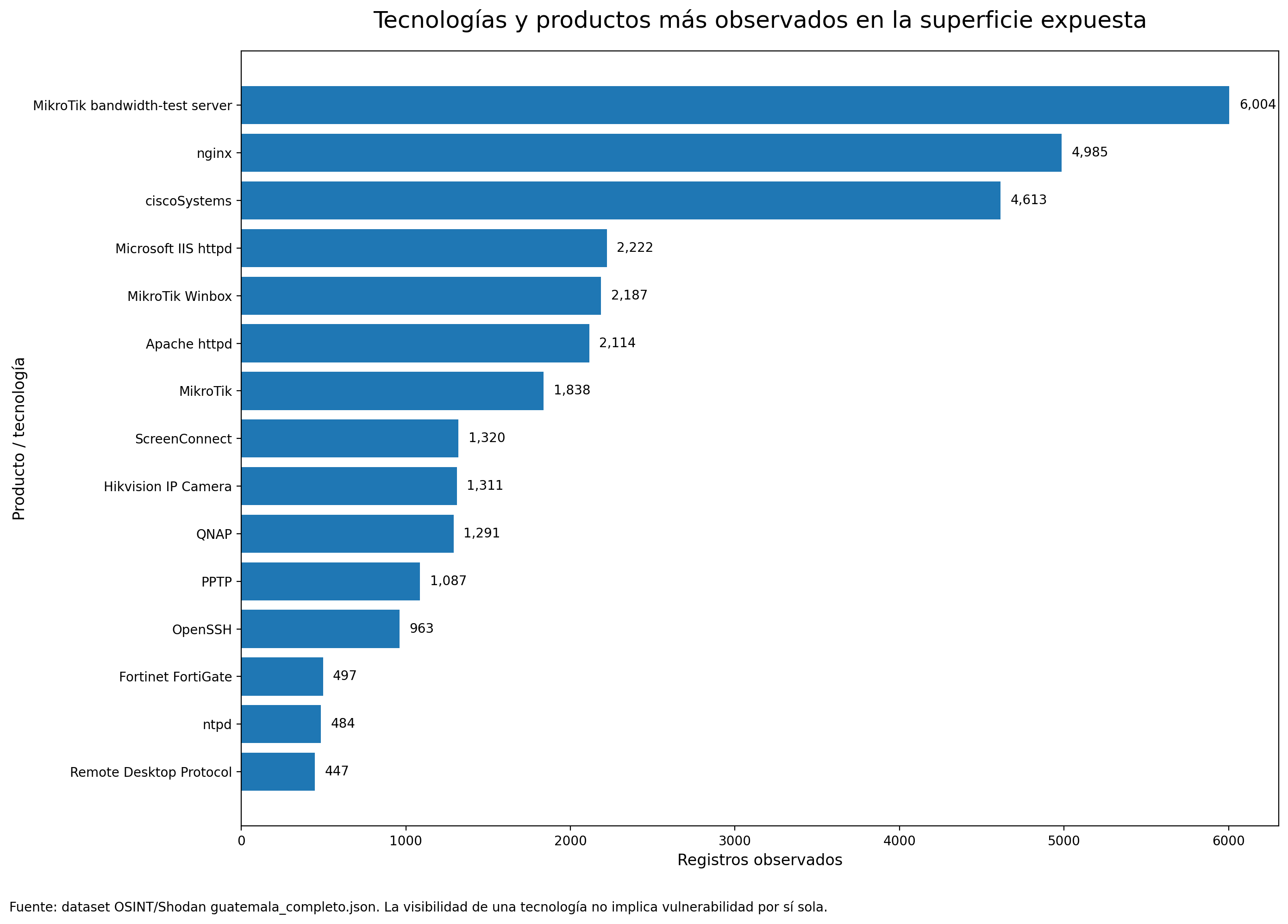

Las tecnologías más observadas refuerzan la lectura de que la superficie del país incluye routers, firewalls, cámaras, NAS, herramientas de acceso remoto y servidores web.

Entre las tecnologías detectadas destacan MikroTik, nginx, Cisco, Microsoft IIS, Apache, ScreenConnect, Hikvision, QNAP, PPTP, OpenSSH, Fortinet, Check Point, RealVNC, WinRM y SonicWall.

Esto no permite afirmar que todos estos servicios sean vulnerables. Pero sí permite identificar patrones de exposición y familias tecnológicas que deberían estar bajo inventario, monitoreo y gestión de parches.

La presencia de herramientas como ScreenConnect, RealVNC, WinRM, RDP, PPTP o portales de firewall/VPN indica que parte de la superficie visible no corresponde a sitios informativos, sino a mecanismos de administración y acceso.

Eso cambia la prioridad defensiva.

Un sitio web desactualizado puede ser grave. Pero un servicio de administración expuesto puede ser mucho más delicado si permite autenticación, enumeración, acceso remoto o explotación directa.

Hallazgo 4: proveedor no equivale a dueño final

Uno de los hallazgos metodológicos más importantes es que el campo de organización o ASN puede inducir a errores de atribución.

Proveedores como Telgua, Telecomunicaciones de Guatemala, UFINET, COMCEL, Navega u otros aparecen con gran cantidad de registros. Pero esto no significa que todos los activos sean operados directamente por esos proveedores.

En muchos casos, el proveedor es solo el contenedor de conectividad. El activo final puede pertenecer a una entidad pública, una universidad, una empresa privada, una institución financiera o un tercero.

Por eso, el análisis útil debe bajar a:

- dominio final

- hostname

- certificado TLS

- banner

- servicio expuesto

- contexto operativo

Un ranking por ASN puede ser útil para entender concentración de infraestructura. Pero no basta para asignar responsabilidad defensiva.

El proveedor puede transportar el tráfico. El riesgo operativo puede pertenecer al cliente.

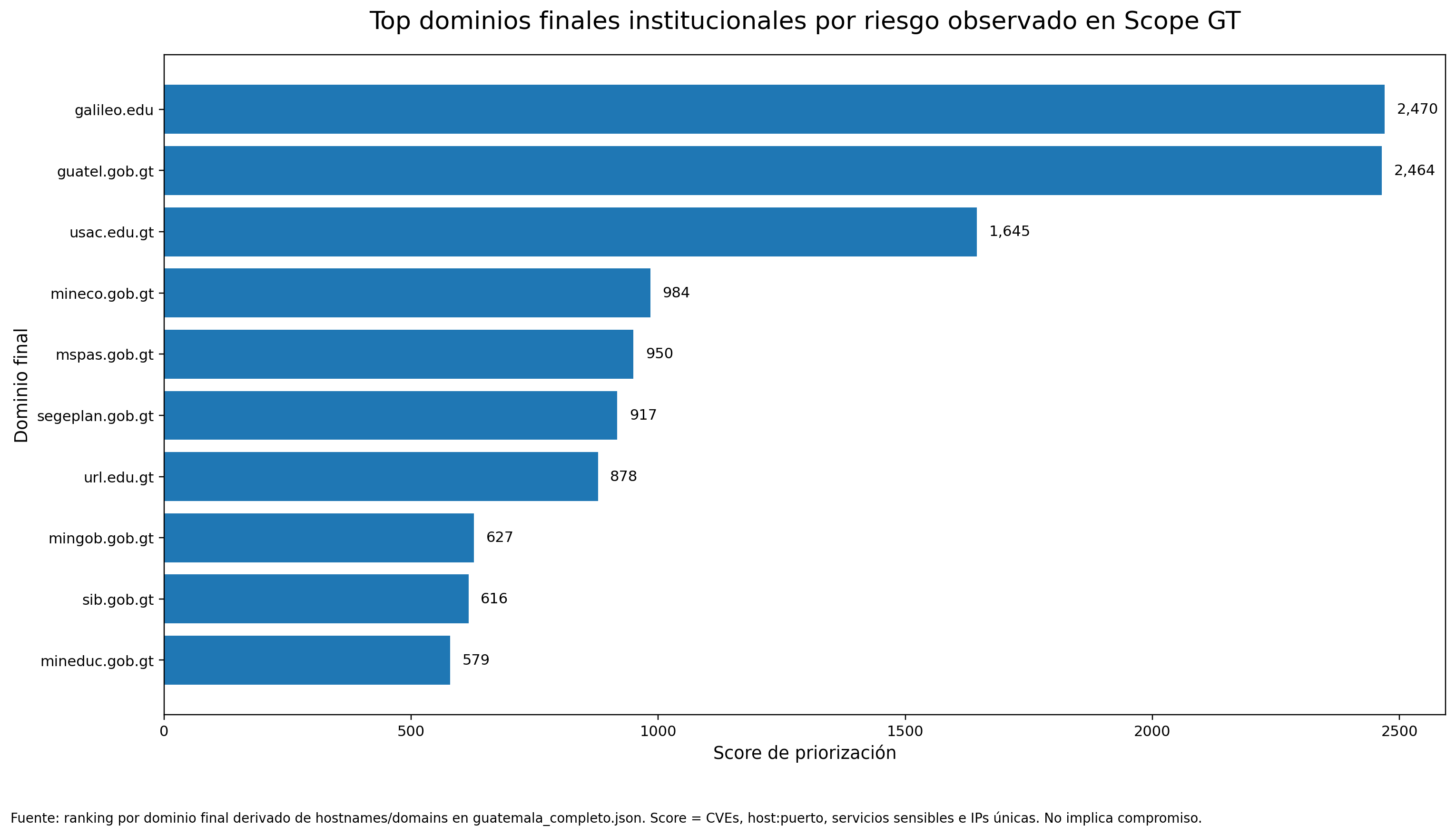

Hallazgo 5: ranking por dominio final

Para reducir falsos positivos, se generó un ranking por dominio final a partir de hostnames y dominios observados. Esta lectura es más accionable que un ranking por proveedor.

Entre los dominios institucionales que resaltan aparecen:

| Dominio | Lectura preliminar |

|---|---|

galileo.edu |

Superficie académica principalmente web. Requiere separación respecto a IXP/red. |

guatel.gob.gt |

Alta superficie observada, con servicios web, SSH, SNMP y otros servicios relevantes. SNMP debe validarse por configuración y versión. |

usac.edu.gt |

Superficie universitaria amplia, heterogénea y con múltiples tecnologías. |

mineco.gob.gt |

Servicios web/correo y CVEs observadas. |

mspas.gob.gt |

Servicios web públicos con CVEs observadas. |

segeplan.gob.gt |

Servicios web y tecnologías Microsoft/IIS/HTTPAPI. |

url.edu.gt |

Superficie web con Apache, nginx e IIS. |

mingob.gob.gt |

Servicios web y algunos servicios sensibles. |

sib.gob.gt |

Bajo volumen, pero señales sensibles de acceso remoto que ameritan revisión. |

mineduc.gob.gt |

Servicios web y tecnologías IIS/OpenSSH/Tomcat. |

Este ranking no debe leerse como “estas entidades fueron comprometidas”. Debe leerse como una lista de dominios que ameritan validación defensiva prioritaria.

La diferencia es importante. Un ranking por dominio final permite convertir un dato técnico en una tarea concreta: identificar al dueño del dominio, validar los servicios expuestos, revisar versiones, confirmar si el activo sigue vigente y priorizar remediación.

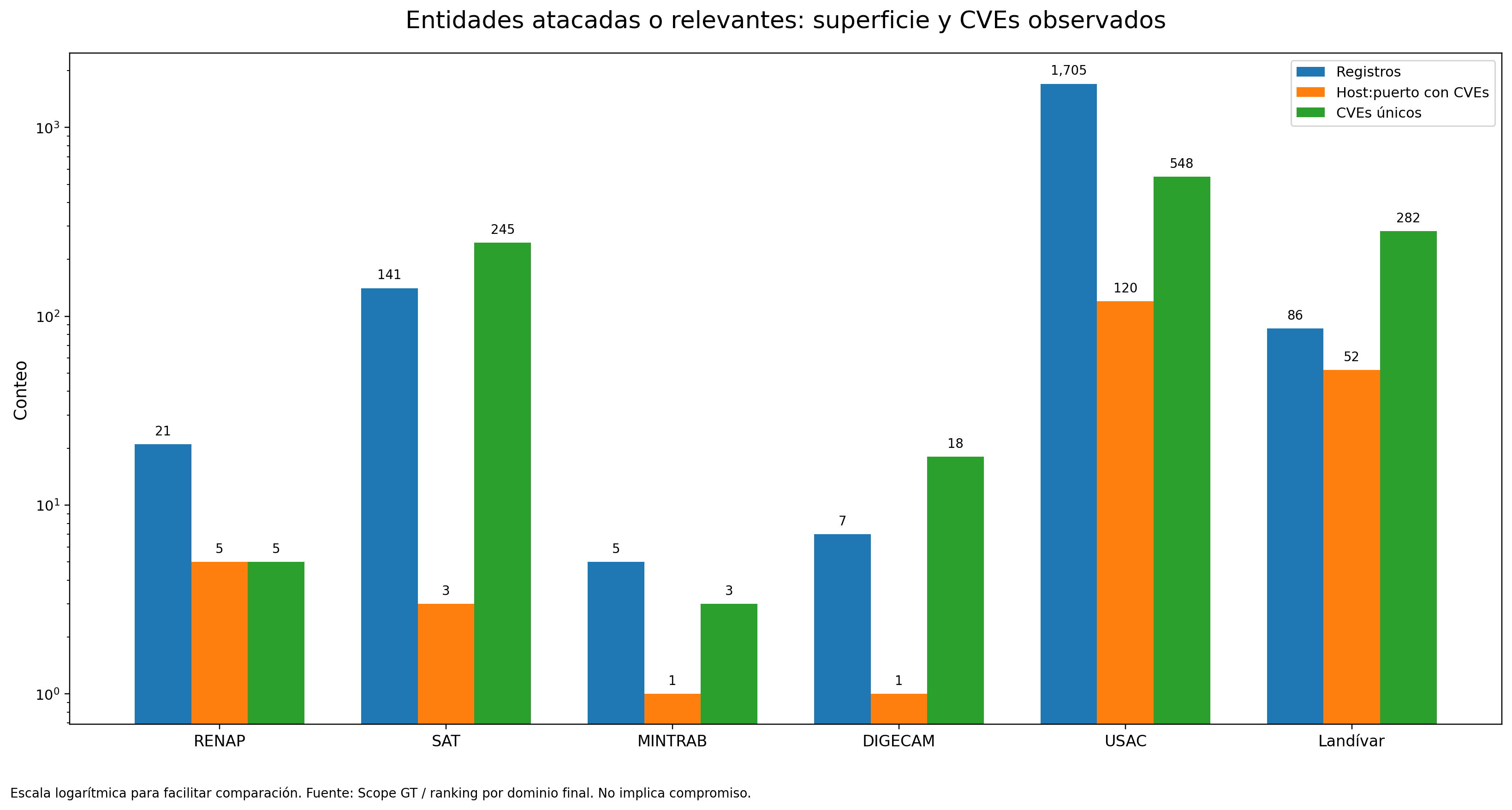

Hallazgo 6: entidades atacadas o recientemente relevantes

Se revisó si aparecían entidades mencionadas en incidentes, publicaciones o discusiones recientes: RENAP, SAT, MINTRAB, DIGECAM, USAC y Universidad Rafael Landívar.

La lectura preliminar es la siguiente:

| Entidad | Lectura |

|---|---|

| RENAP | Superficie limitada, principalmente web/correo, con IIS, nginx y Outlook Web App observados. |

| SAT | Superficie con fuerte presencia de BGP/perímetro. Requiere lectura cuidadosa para evitar ruido. |

| MINTRAB | Señal débil en este dataset. No se observó suficiente evidencia fuerte del portal Tu Empleo. |

| DIGECAM | Bajo volumen, con señales que ameritan validación por servicios de red y posible exposición de dispositivos embebidos. |

| USAC | Mayor superficie entre las entidades revisadas, con web, correo, SSH, SNMP, RDP, VPN/firewalls y múltiples tecnologías. SNMP debe leerse como señal de validación, no como criticidad automática. |

| Landívar | Superficie más acotada, pero con proporción relevante de servicios web con CVEs. |

Este punto es especialmente importante: la exposición observada no permite explicar por sí sola los incidentes reportados. No se puede afirmar causalidad. Pero sí permite identificar si una entidad tenía superficie pública observable y qué tipo de señales defensivas ameritaban revisión.

Hallazgo 7: servicios expuestos o relevantes por entidad

Al revisar servicios expuestos o relevantes por entidad, se observa que el riesgo no siempre está asociado al volumen. Una entidad puede tener pocos registros, pero exponer un servicio delicado.

Ejemplos:

- DIGECAM no tiene gran volumen, pero aparece con RTSP/SNMP y señales asociadas a dispositivos embebidos.

- SAT aparece con mucha presencia de BGP, lo que sugiere exposición de infraestructura/perímetro más que aplicaciones web tradicionales.

- USAC combina múltiples tipos de exposición: web, correo, SSH, SNMP, RDP y otros servicios.

- Landívar concentra su exposición en servicios web.

El valor de este análisis está en que evita priorizar solo por volumen. Algunas señales de bajo volumen pueden ser más sensibles que cientos de servicios web comunes.

Un VNC, un RTSP, una base de datos, un SMB o un RDP expuesto pueden justificar validación inmediata aunque aparezcan una sola vez.

En el caso de SNMP, la revisión debe centrarse en versión, autenticación, cifrado, origen permitido y necesidad real de exposición.

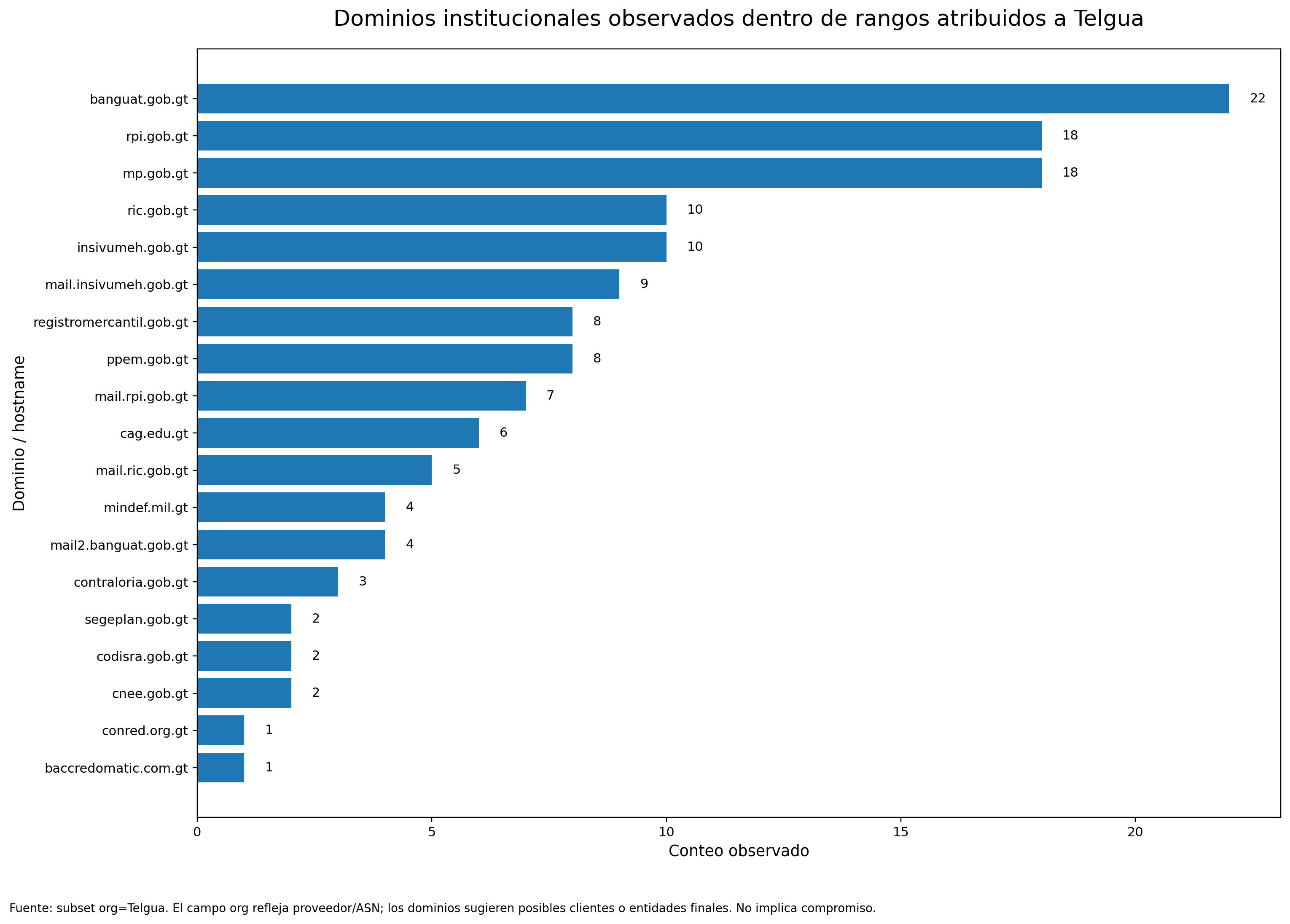

Hallazgo 8: Telgua como proveedor y dominios institucionales

El caso Telgua demuestra por qué no basta con atribuir por proveedor.

Dentro de registros asociados a Telgua se observaron dominios institucionales como banguat.gob.gt, rpi.gob.gt, mp.gob.gt, ric.gob.gt, insivumeh.gob.gt, registromercantil.gob.gt, mindef.mil.gt, contraloria.gob.gt, segeplan.gob.gt, codisra.gob.gt, cnee.gob.gt, conred.org.gt y otros.

La lectura correcta no es que “Telgua tiene todos esos sistemas”. La lectura correcta es que Telgua aparece como proveedor/ASN para activos que pueden pertenecer a clientes finales.

El caso Telgua es útil porque demuestra una limitación frecuente en análisis OSINT: la atribución por ASN puede ser engañosa.

Si un activo aparece bajo org=Telgua, eso no significa automáticamente que Telgua opere ese sistema. Puede significar que el activo usa conectividad, hosting, enlaces dedicados o infraestructura de red provista por Telgua.

Esto cambia completamente la interpretación del ranking. El proveedor puede concentrar superficie, pero la decisión defensiva corresponde al dueño final del servicio. Por eso, para convertir datos en inteligencia accionable, se debe identificar el dominio final y el servicio específico.

Hallazgos puntuales sensibles en rangos de proveedor

Durante el análisis se identificaron casos puntuales donde dominios institucionales aparecían asociados a servicios sensibles dentro de rangos atribuidos a proveedores. Por prudencia, no se reproducen hostnames completos, direcciones IP ni combinaciones exactas que puedan facilitar abuso directo.

| Tipo de entidad | Servicio sensible observado | Lectura |

|---|---|---|

| Entidad pública | Acceso remoto gráfico | Requiere validación prioritaria y restricción de exposición. |

| Entidad pública | Servicio tipo RTSP | Validar si corresponde a cámara, DVR/NVR o servicio multimedia expuesto. |

Estos hallazgos no prueban compromiso. Pero sí ameritan revisión defensiva porque ciertos servicios no deberían estar expuestos a Internet sin controles estrictos.

Hallazgo 9: Galileo no era un caso simple

El dominio galileo.edu apareció alto en el ranking por dominio final. Una lectura rápida habría colocado a Universidad Galileo como una de las entidades con mayor riesgo observado.

Sin embargo, el drill down mostró que el caso no era tan simple.

De 1,047 registros analizados en el drill down:

| Grupo | Registros | Lectura |

|---|---|---|

galileo_academico |

118 | Activos atribuibles directamente a galileo.edu. |

galileo_ixp |

927 | Infraestructura asociada a IXP/red/intercambio/proveedor. |

| Posibles terceros o ruido | 2 | Atribución débil o ruido. |

La superficie académica se concentró en 80 y 443, principalmente con nginx y Apache. La superficie IXP/red mostró puertos y patrones más propios de infraestructura de red.

Esto no elimina el hallazgo, pero lo cambia.

La conclusión no es “Galileo está mal”. La conclusión correcta es:

La superficie académica de Galileo existe y debe revisarse, pero el score inicial mezclaba activos académicos con infraestructura de red/IXP. Sin separación contextual, el ranking habría producido una lectura exagerada.

Este caso es importante porque demuestra por qué la inteligencia no es solo recolección. Es depuración, atribución y contexto.

Hallazgo 10: Universidad Rafael Landívar

La Universidad Rafael Landívar aparece en el dataset con una superficie más acotada que USAC, pero con una proporción relevante de servicios web asociados a CVEs.

El análisis específico sobre url.edu.gt identificó principalmente servicios en 80 y 443, con tecnologías como Apache, nginx y Microsoft IIS.

La lectura defensiva no debe ser alarmista. No se puede afirmar compromiso. Pero sí se puede afirmar que los activos web observados ameritan validación de:

- versiones reales

- parches aplicados

- exposición directa de origen

- configuración de servidores web

- banners

- WAF/CDN si existiera

- servicios legacy

En particular, cualquier servidor con tecnologías antiguas o versiones visibles desactualizadas debe revisarse con prioridad, especialmente si se confirma que no existe backporting o parcheo aplicado por el sistema operativo.

Landívar es un buen ejemplo de una entidad con exposición menor en volumen, pero relevante en proporción.

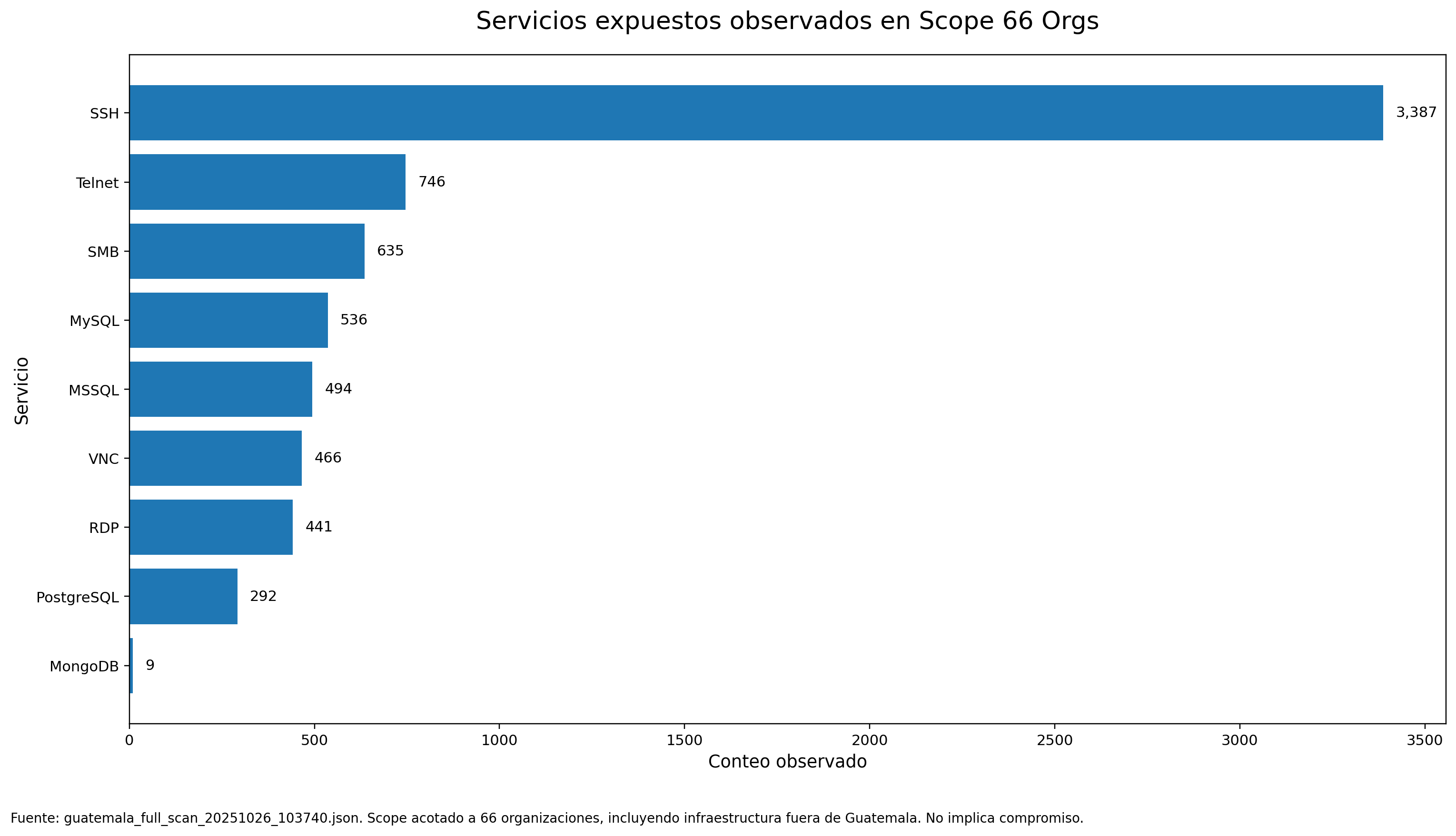

Hallazgo 11: Scope 66 Orgs amplía la visión

El dataset acotado a 66 organizaciones permite observar exposición que no necesariamente aparece en country:GT, porque parte de la infraestructura crítica puede estar fuera del país.

En este scope aparecen servicios como SSH, Telnet, SMB, MySQL, MSSQL, VNC, RDP, PostgreSQL y MongoDB.

La presencia de estos servicios en infraestructura asociada a organizaciones críticas no implica compromiso. Pero sí evidencia una superficie que debe revisarse, especialmente cuando involucra acceso remoto, bases de datos o servicios legacy.

Este dataset cambia la pregunta. Ya no se trata solo de saber qué está en Guatemala. Se trata de saber qué pertenece o está asociado a organizaciones guatemaltecas, aunque esté fuera del país.

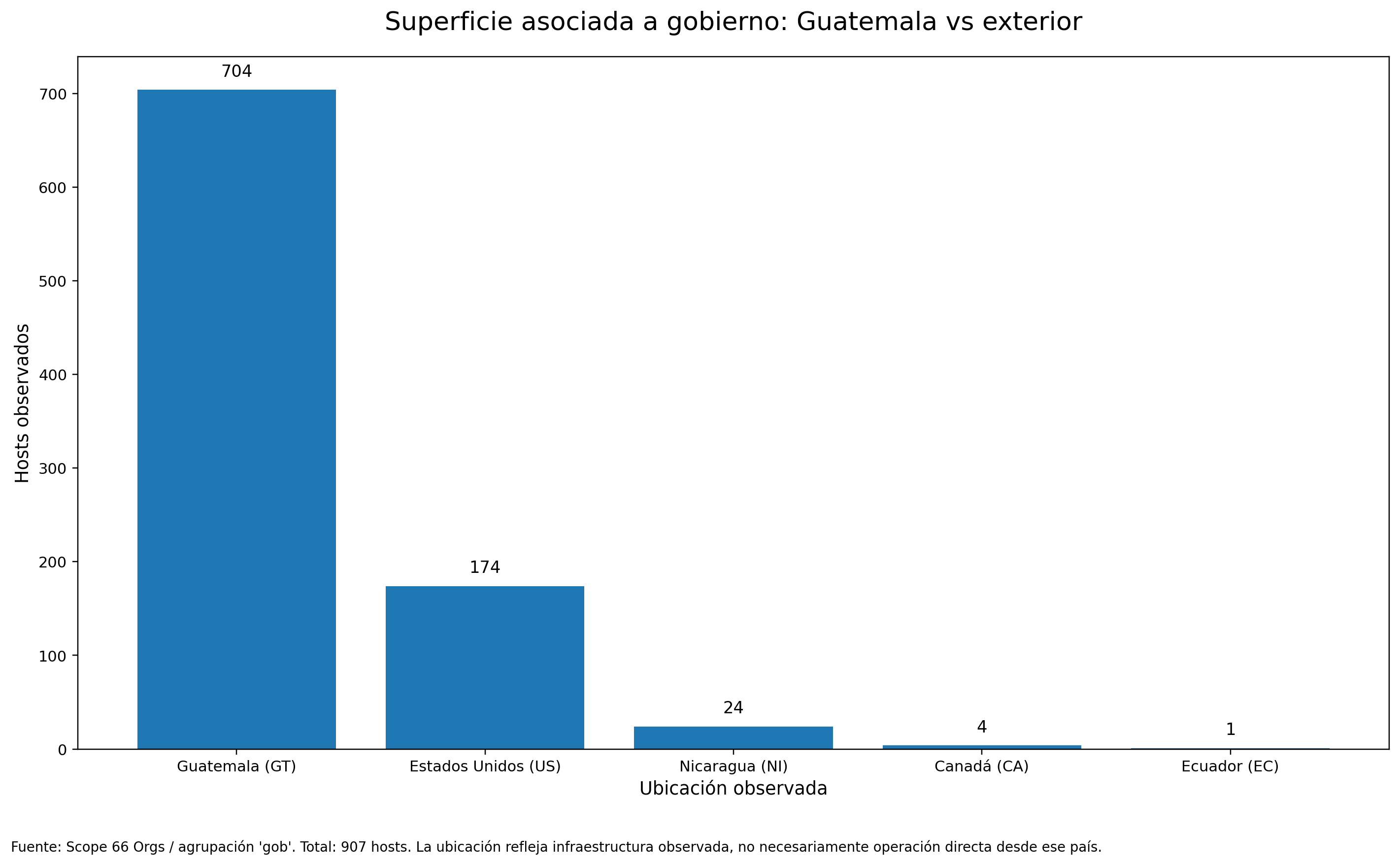

Hallazgo 12: la infraestructura gubernamental no siempre está en Guatemala

El Scope 66 Orgs también permitió observar que parte de la superficie asociada a gobierno aparece fuera de Guatemala.

Esto no es necesariamente negativo. El uso de cloud, CDN o proveedores externos puede ser válido. Pero cambia la forma de gestionar riesgo: jurisdicción, soberanía de datos, respuesta a incidentes, soporte, tiempos de atención y dependencia de terceros deben considerarse dentro del modelo de seguridad.

La nube no es negativa por sí misma. El problema aparece cuando la organización no tiene visibilidad clara sobre qué activos están fuera del país, quién los administra, bajo qué contrato, con qué controles, en qué jurisdicción y con qué capacidad de respuesta ante incidentes.

La infraestructura digital del Estado ya no puede analizarse como si todo estuviera dentro de una frontera nacional. La soberanía digital no se mide solo en territorio. También se mide en visibilidad, contratos, control, monitoreo, respuesta y capacidad de exigir evidencias a terceros.

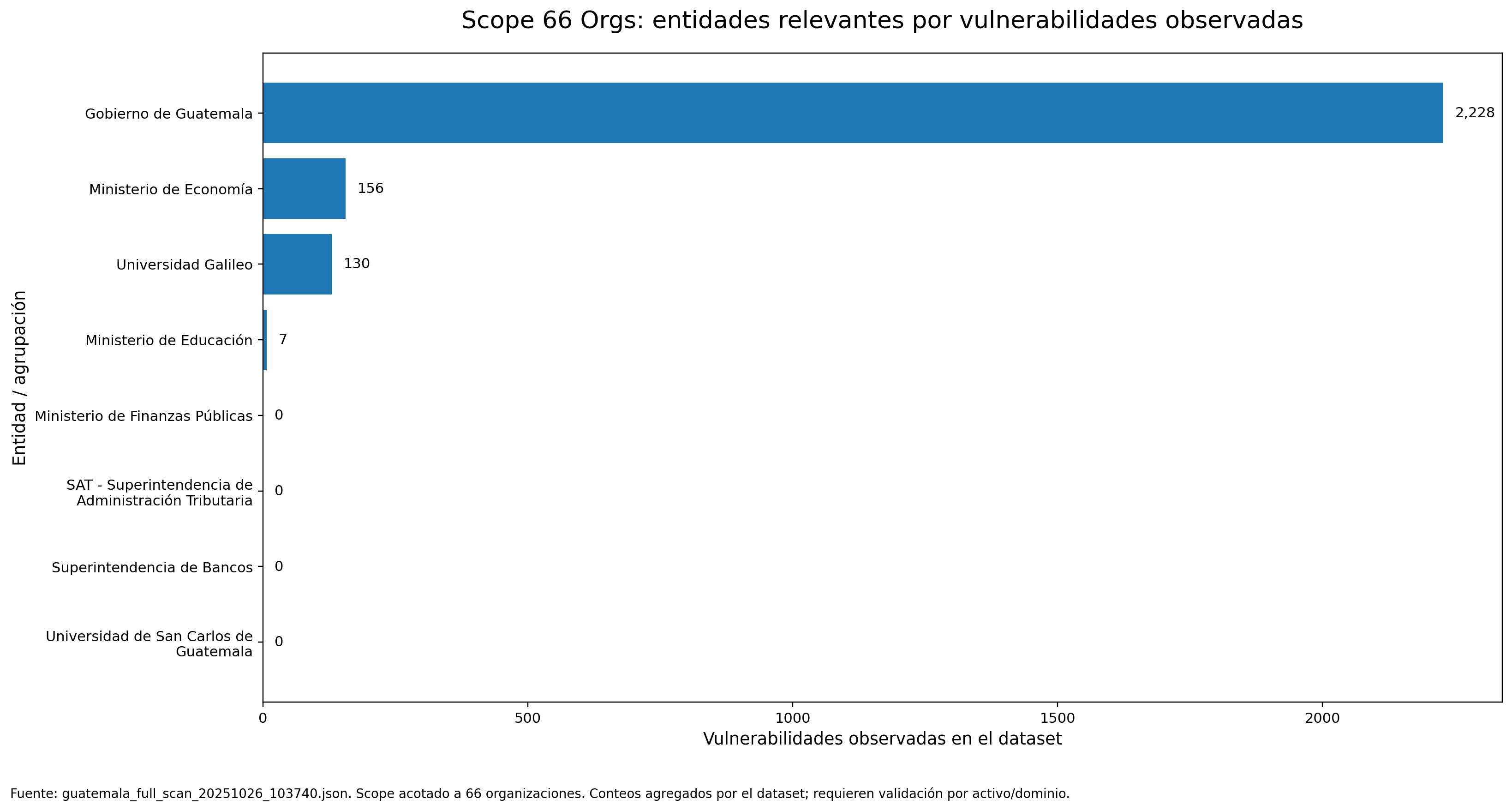

Hallazgo 13: entidades relevantes dentro del Scope 66 Orgs

El dataset acotado mostró vulnerabilidades observadas en agrupaciones como Gobierno de Guatemala, Ministerio de Economía, Universidad Galileo, Ministerio de Educación y otras entidades.

Este gráfico debe interpretarse como un agregado del dataset, no como una acusación de compromiso. Su utilidad está en mostrar dónde se concentran señales que requieren validación.

Un punto importante es que los agregados amplios pueden esconder realidades distintas. “Gobierno de Guatemala” puede incluir múltiples dominios, entidades, proveedores y tecnologías. Por eso, el agregado sirve para orientar, pero la priorización real debe bajar a activo, dominio y servicio.

Hallazgo 14: comparar ambos scopes cambia la lectura

Al comparar Scope GT contra Scope 66 Orgs, se observa que ambos datasets responden preguntas distintas.

Scope GT muestra la infraestructura observada dentro del país. Scope 66 Orgs muestra exposición asociada a organizaciones seleccionadas, incluso cuando esa infraestructura está fuera de Guatemala.

La combinación de ambos lentes produce una lectura más completa que cualquiera de los dos por separado.

El primer lente responde dónde está expuesta Guatemala.

El segundo responde dónde están expuestas las organizaciones guatemaltecas, incluso si la infraestructura está fuera del país.

Ambas preguntas son distintas. Ambas importan.

Top 10 dominios finales a priorizar

Este top no debe interpretarse como una lista de entidades comprometidas. Es una lista de dominios que concentran señales de exposición y que deberían ser revisados con prioridad defensiva.

| Dominio | Señal principal | Prioridad sugerida |

|---|---|---|

galileo.edu |

Superficie web académica. Score inicial mezclado con IXP/red, por lo que requiere lectura contextual. | Validar separación entre activos académicos e infraestructura IXP. |

guatel.gob.gt |

Alta cantidad de IPs, servicios sensibles y exposición de red. | Revisar inventario público, SSH, Winbox, servicios web y configuración SNMP. |

usac.edu.gt |

Superficie universitaria amplia y heterogénea. | Priorizar inventario descentralizado por facultad/unidad. |

mineco.gob.gt |

Web, correo, IIS, Exchange/OWA y CVEs observadas. | Validar parcheo y exposición de correo/webmail. |

mspas.gob.gt |

Servicios web públicos con CVEs. | Revisar parches, WAF y exposición de aplicaciones. |

segeplan.gob.gt |

IIS/HTTPAPI/Apache y servicios web expuestos. | Validar versiones reales y hardening web. |

url.edu.gt |

Apache, nginx e IIS con CVEs observadas. | Revisar servidores legacy y exposición directa de origen. |

mingob.gob.gt |

Servicios web y algunos servicios sensibles. | Validar perímetro, servicios remotos y versiones visibles. |

sib.gob.gt |

Bajo volumen, pero señales sensibles de acceso remoto. | Validación prioritaria de servicios remotos. |

mineduc.gob.gt |

IIS, OpenSSH, Tomcat y CVEs observadas. | Revisar inventario, parches y servicios administrativos. |

Qué cambió desde la presentación original

En Disrupt Fest se presentó la primera lectura: Guatemala era visible desde fuera y la exposición crítica era mayor que el promedio nacional.

Este análisis posterior agrega una segunda capa:

| Antes | Ahora |

|---|---|

| Se mostraba exposición nacional. | Se separa exposición nacional de atribución por dominio final. |

| Se comparaba país vs 66 organizaciones. | Se identifican casos donde el proveedor no es el dueño operativo. |

| Se mostraban CVEs y servicios. | Se distinguen servicios sensibles, infraestructura compartida, SNMPv3 y posibles falsos positivos. |

| Se hablaba de pasar de ruido a inteligencia. | Se demuestra el proceso con Telgua, Galileo, Landívar, SNMP y entidades públicas. |

La evolución es importante: el objetivo ya no es solo demostrar que Guatemala está expuesta. El objetivo es mostrar cómo convertir esa exposición en inteligencia defensiva útil.

Lo que no se puede afirmar

Este análisis no permite afirmar que:

- exista compromiso activo

- una entidad haya sido explotada

- todos los CVEs sean explotables

- el proveedor sea el dueño operativo del activo

- una versión visible implique necesariamente ausencia de parches

- una entidad tenga mala gestión solo por aparecer en OSINT

- una organización esté en incumplimiento solo por tener exposición visible

- un servicio observado sea explotable sin validación técnica adicional

- SNMP sea crítico automáticamente solo por aparecer en el dataset

Lo que sí permite afirmar es que existen señales de exposición pública que ameritan validación defensiva.

Qué sí se puede afirmar

Sí se puede afirmar que:

- existen servicios sensibles y servicios relevantes visibles desde Internet

- hay tecnologías de red, acceso remoto, correo, cámaras, bases de datos y servidores web expuestos

- varios activos institucionales aparecen dentro de rangos de proveedores

- el análisis por ASN no basta para atribución

- el análisis por dominio final mejora la priorización

- algunos dominios institucionales concentran señales suficientes para revisión prioritaria

- el Scope 66 Orgs muestra exposición fuera de Guatemala

- la inteligencia OSINT permite ver patrones que un inventario interno podría no reflejar

- el drill down de SNMP reduce el nivel de alarma frente a SNMP legacy en Scope GT, pero mantiene la necesidad de validar configuración

Recomendaciones

1. Crear un inventario continuo de exposición

No basta con inventarios internos. Las organizaciones deben tener una vista externa de lo que realmente aparece en Internet.

El inventario debe incluir dominios, subdominios, IPs públicas, certificados, proveedores, servicios, puertos, tecnologías, responsables y criticidad.

2. Separar proveedor de entidad final

La atribución debe basarse en dominio, hostname, certificado y servicio, no únicamente en ASN o proveedor.

Esto es clave para evitar dos errores:

- atribuir indebidamente el riesgo al proveedor

- no identificar al dueño real del activo

3. Priorizar servicios sensibles

RDP, VNC, Telnet, SMB, RTSP, bases de datos, Winbox/API y servicios de firewall/VPN deben revisarse con prioridad.

SNMP debe revisarse con una lógica distinta: versión, autenticación, cifrado, restricciones de origen y necesidad real de exposición. En este dataset, el drill down nacional mostró predominio de SNMPv3, por lo que no debe tratarse como riesgo crítico automático.

La pregunta mínima debería ser:

¿Este servicio necesita estar expuesto a Internet?

Si la respuesta es no, debe restringirse.

4. Validar CVEs internamente

Los CVEs reportados por OSINT deben validarse contra versiones reales, parches aplicados y configuración efectiva.

El objetivo no es perseguir listas interminables de CVEs, sino identificar activos donde la exposición, la criticidad y la falta de parcheo coinciden.

5. Revisar exposición de terceros

El Scope 66 Orgs demuestra que la infraestructura crítica puede estar fuera del país. El riesgo de terceros debe ser parte del modelo de seguridad.

Esto incluye cloud, CDN, hosting, proveedores de conectividad, SaaS, servicios administrados y terceros que publiquen infraestructura a nombre de una entidad.

6. Medir la exposición como indicador de gestión

La exposición pública debería convertirse en métrica.

Algunos indicadores útiles:

- cantidad de servicios sensibles expuestos

- tiempo de exposición de servicios legacy

- CVEs críticas por activo

- activos sin dueño claro

- dominios sin inventario

- servicios expuestos por proveedor externo

- diferencia entre inventario interno y exposición OSINT

- servicios con exposición pública sin justificación operativa

7. Convertir OSINT en inteligencia accionable

El objetivo no es contar puertos. El objetivo es priorizar decisiones defensivas.

La inteligencia útil responde:

- qué está expuesto

- quién parece ser el dueño

- qué tan sensible es el servicio

- qué evidencia existe

- qué tan confiable es la atribución

- qué se debería validar primero

Conclusión

En Disrupt Fest se mostró que Guatemala era visible desde fuera. Este análisis posterior demuestra algo más importante: verla no basta. Hay que atribuir correctamente.

La superficie digital del país está distribuida entre proveedores, organizaciones públicas, universidades, entidades privadas, infraestructura compartida, cloud y servicios externos. Interpretarla únicamente por país o por ASN produce una lectura incompleta.

La inteligencia útil aparece cuando se separa proveedor de entidad final, infraestructura compartida de activo propio, y ruido de señal.

El drill down también demuestra que el análisis debe corregirse cuando los datos lo ameritan. SNMP podía parecer inicialmente un hallazgo crítico por volumen. La revisión por versión mostró una lectura más matizada: predominio de SNMPv3, baja evidencia de SNMP legacy y necesidad de validar configuración más que alarmar por el puerto.

El problema no es solamente tecnológico. También es de visibilidad, gestión, atribución y priorización.

La pregunta ya no es si los atacantes pueden ver esta información. Pueden.

La pregunta es si las organizaciones guatemaltecas tienen la capacidad de verla primero, entenderla mejor y actuar antes.

La visibilidad no es opcional. Si una organización no conoce su superficie expuesta, alguien más la va a conocer por ella.

Y ese alguien puede ser un investigador, un proveedor, un competidor o un actor malicioso.

La diferencia entre todos ellos es qué hacen con esa información.

La inteligencia de amenazas existe para que los defensores lleguen primero.