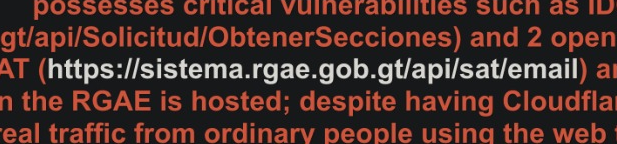

El 14 de mayo de 2026 se observó una publicación atribuida al alias GordonFreeman, en la que el actor afirma haber comprometido el sistema RGAE del Ministerio de Finanzas Públicas de Guatemala y haber extraído registros y documentos sensibles.

El actor afirma haber obtenido 130 mil registros, 235 mil PDFs y un volumen aproximado de 324,5 GB.

La publicación existe y la PoC revisada contiene información sensible. El alcance total señalado por el actor debe ser validado o desestimado con evidencia por el Ministerio de Finanzas.

Por qué este caso importa

Este caso no aparece aislado.

GordonFreeman ya ha sido observado en publicaciones previas relacionadas con Guatemala. El patrón documentado en casos anteriores incluye reclamos contra instituciones públicas, publicación de PoCs, muestras sensibles y referencias a fallas de autorización, APIs expuestas o extracción documental.

La recurrencia del alias no confirma automáticamente cada afirmación del actor, pero sí obliga a tomar la publicación en serio.

En este caso no hay solo un texto de foro. Hay una PoC con registros estructurados y una muestra documental.

Lo que afirma el actor

En la publicación, el actor afirma haber comprometido el sistema RGAE del Ministerio de Finanzas y haber extraído información relacionada con personas registradas en ese sistema.

El reclamo incluye:

• 130 mil registros de inscripción

• 235 mil PDFs sensibles

• 324,5 GB de documentos

• Datos personales y de contacto

• Documentos administrativos, fiscales, comerciales, bancarios y personales

El actor también menciona supuestas debilidades asociadas a API e IDOR/BOLA (OWASP API1:2023).

La imagen anterior se incluye porque forma parte de la evidencia revisada. Se omiten enlaces de descarga, canales de contacto, parámetros reutilizables e instrucciones que puedan facilitar abuso adicional.

Evidencia revisada en la PoC

La PoC revisada tiene dos componentes principales:

- Una muestra tabular de registros.

- Una muestra documental de archivos PDF.

Según el conteo realizado sobre la muestra tabular, se observaron 5.011 registros.

Los campos presentes incluyen:

• ID

• NIT

• CUI

• Nombre

• Dirección

• Teléfono

• Correo

• Tipo de organización

No se publican filas, valores reales, nombres, NIT, CUI, direcciones, teléfonos ni correos.

La importancia de la muestra está en su estructura. Los datos aparecen como registros normalizados, no como capturas sueltas ni como documentos aislados.

Una muestra de 5.011 registros con campos consistentes es compatible con una extracción desde una fuente estructurada, consulta o endpoint que devuelve datos normalizados.

Esto no confirma por sí solo los 130 mil registros afirmados por el actor, pero vuelve el reclamo técnicamente relevante.

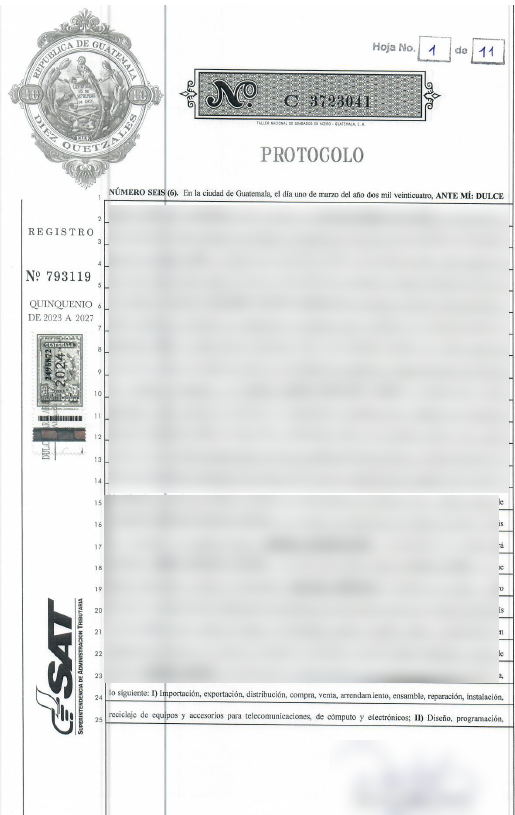

La muestra documental

Además de la muestra tabular, se revisó una PoC documental con 200 archivos PDF.

La variedad de documentos es relevante. Entre las categorías identificadas se incluyen:

• DPI escaneado

• facturas

• solvencias fiscales

• patentes de comercio

• contratos administrativos

• actas de negociación

• actas notariales

• declaraciones juradas

• certificaciones bancarias

• escrituras constitutivas

• balances generales

• órdenes de compra

• recibos de servicio

• documentos asociados a solicitudes

No se publican documentos completos ni datos personales. Las imágenes incluidas fueron censuradas para evitar exposición adicional.

No se trata únicamente de una tabla con datos personales. La PoC también incluye documentos adjuntos o de respaldo. Eso sugiere un sistema con expedientes, solicitudes o archivos asociados a personas u organizaciones.

Lectura técnica preliminar

La evidencia es compatible con una posible exposición por API o falla de autorización a nivel de objeto.

El actor menciona IDOR/BOLA. La PoC muestra registros estructurados y documentos asociados. Esa combinación es consistente con un escenario donde un backend entrega información o archivos cuando se consulta un recurso sin validar correctamente si quien lo solicita tiene derecho a verlo.

Este punto debe validarse con logs y revisión interna del sistema.

La hipótesis técnica se sostiene en la propia publicación del actor y en la estructura de la muestra revisada.

Que el sitio tenga Cloudflare, WAF o algún control perimetral no resuelve el problema de fondo.

Ese tipo de control puede ayudar a filtrar tráfico anómalo, pero no sustituye la autorización del lado del servidor. Si una API entrega datos o documentos sin validar la relación entre usuario, solicitud y recurso, el problema sigue existiendo aunque el tráfico pase por una capa de protección.

La revisión debería enfocarse en autorización por objeto, trazabilidad de consultas, control de descargas masivas y rate limiting efectivo.

La referencia a sat/email

En la evidencia revisada, el actor menciona una ruta sat/email dentro del contexto del sistema RGAE.

Debe leerse como parte del reclamo técnico del actor. No basta para afirmar afectación a SAT.

Lo que sí amerita revisión es si esa ruta existe, qué función cumple, qué datos devuelve, si requiere autenticación y si valida correctamente autorización.

Lo que sí se puede afirmar

Con la evidencia revisada, sí se puede afirmar:

• Existe una publicación atribuida a GordonFreeman sobre RGAE / Minfin.

• El actor afirma haber extraído 130 mil registros, 235 mil PDFs y 324,5 GB de información.

• La PoC observada contiene una muestra tabular de 5.011 registros.

• La muestra tabular contiene campos personales y de contacto.

• La PoC documental contiene 200 PDFs de categorías sensibles.

• La publicación menciona un supuesto vector asociado a API e IDOR/BOLA.

• El caso encaja con patrones previos observados en publicaciones atribuidas al mismo alias contra Guatemala.

Lo que sigue pendiente de validación

Hay tres puntos que todavía requieren validación institucional:

• El volumen total reclamado por el actor.

• El vector exacto usado para obtener la información.

• El alcance real de los datos y documentos expuestos.

La PoC revisada contiene una muestra significativa: 5.011 registros estructurados y 200 documentos.

Eso justifica tratar el caso como crítico, aunque el alcance completo todavía depende de logs, trazabilidad y validación institucional.

La muestra ya contiene identificadores, información de contacto y documentos sensibles. Ese es el punto que Minfin debe revisar de inmediato.

Qué debería validar Minfin

La validación principal corresponde al Ministerio de Finanzas.

Los puntos mínimos deberían ser:

• Confirmar si los registros de la muestra corresponden a datos reales del sistema RGAE.

• Validar si los IDs observados pertenecen a solicitudes o registros reales.

• Determinar si los documentos provienen de expedientes o solicitudes asociadas a RGAE.

• Revisar logs de APIs y descargas de documentos.

• Identificar consultas masivas, secuenciales o fuera de patrón normal.

• Confirmar si cada endpoint valida autenticación y autorización por objeto.

• Revisar si existió abuso de identificadores predecibles.

• Validar la función y controles de la ruta referida por el actor como sat/email.

• Revisar si otros endpoints del sistema presentan la misma debilidad de autorización o exposición.

• Revisar descargas por IP, sesión, usuario, User-Agent, horario y volumen.

• Confirmar si hubo alto número de respuestas exitosas o errores en secuencia.

• Verificar si existía rate limiting por usuario, IP, sesión y patrón de recurso.

• Determinar exactamente qué documentos fueron accedidos o descargados.

• Preservar logs antes de que roten.

Controles que deberían revisarse

El foco técnico debería estar en autorización, trazabilidad y control de abuso.

En particular:

• autorización por objeto

• validación de permisos por solicitud o expediente

• autenticación obligatoria para documentos sensibles

• rate limiting efectivo por usuario, IP, sesión y patrón de recurso

• detección de enumeración

• alertas por consultas masivas

• trazabilidad por usuario y documento

• almacenamiento privado de documentos

• URLs temporales con expiración real

• invalidación de enlaces previos

• monitoreo de APIs expuestas

• pruebas específicas de IDOR/BOLA

La seguridad no puede depender de que una ruta sea difícil de adivinar, ni de que exista un WAF.

Impacto potencial

El impacto potencial no está solo en la cantidad de registros, sino en la combinación de datos estructurados y documentos adjuntos.

Un registro con NIT, CUI, nombre, dirección, teléfono y correo ya es sensible. Si además existen documentos como DPI escaneado, facturas, solvencias, contratos, patentes, certificaciones bancarias o escrituras, el riesgo aumenta.

El posible impacto incluye:

• suplantación de identidad

• fraude documental

• phishing dirigido

• ingeniería social contra personas y organizaciones

• abuso de información tributaria o comercial

• extorsión

• validaciones fraudulentas

• exposición de información empresarial sensible

• riesgo reputacional e institucional

Conclusión

Este caso amerita revisión inmediata por parte de Minfin.

La PoC revisada contiene 5.011 registros estructurados, 200 documentos, datos personales, información de contacto y documentos sensibles. El actor afirma un alcance mayor, pero ese volumen debe ser corroborado con evidencia institucional.

El foco debería estar en validar si hubo abuso de API, si los documentos estaban accesibles por fallas de autorización y si otros endpoints presentan el mismo problema.

Hasta que exista una confirmación oficial, el alcance completo sigue pendiente. La muestra, por sí sola, ya es suficientemente sensible como para no tratarla como ruido.

Publicación independiente. Las opiniones son personales y no representan a ninguna organización en la que el autor trabaje o haya trabajado.