La superficie olvidada

Lo que aparece cuando dejás de mirar lo que crece y empezás a mirar lo que nadie apaga.

Intro

Me pasé un par de tardes viendo qué responde cuando se busca Guatemala en Shodan. No buscaba bancos, no buscaba una institución específica y no buscaba un sector. Buscaba algo más simple: entender qué aparece cuando uno le pregunta a internet qué sigue prendido en el país.

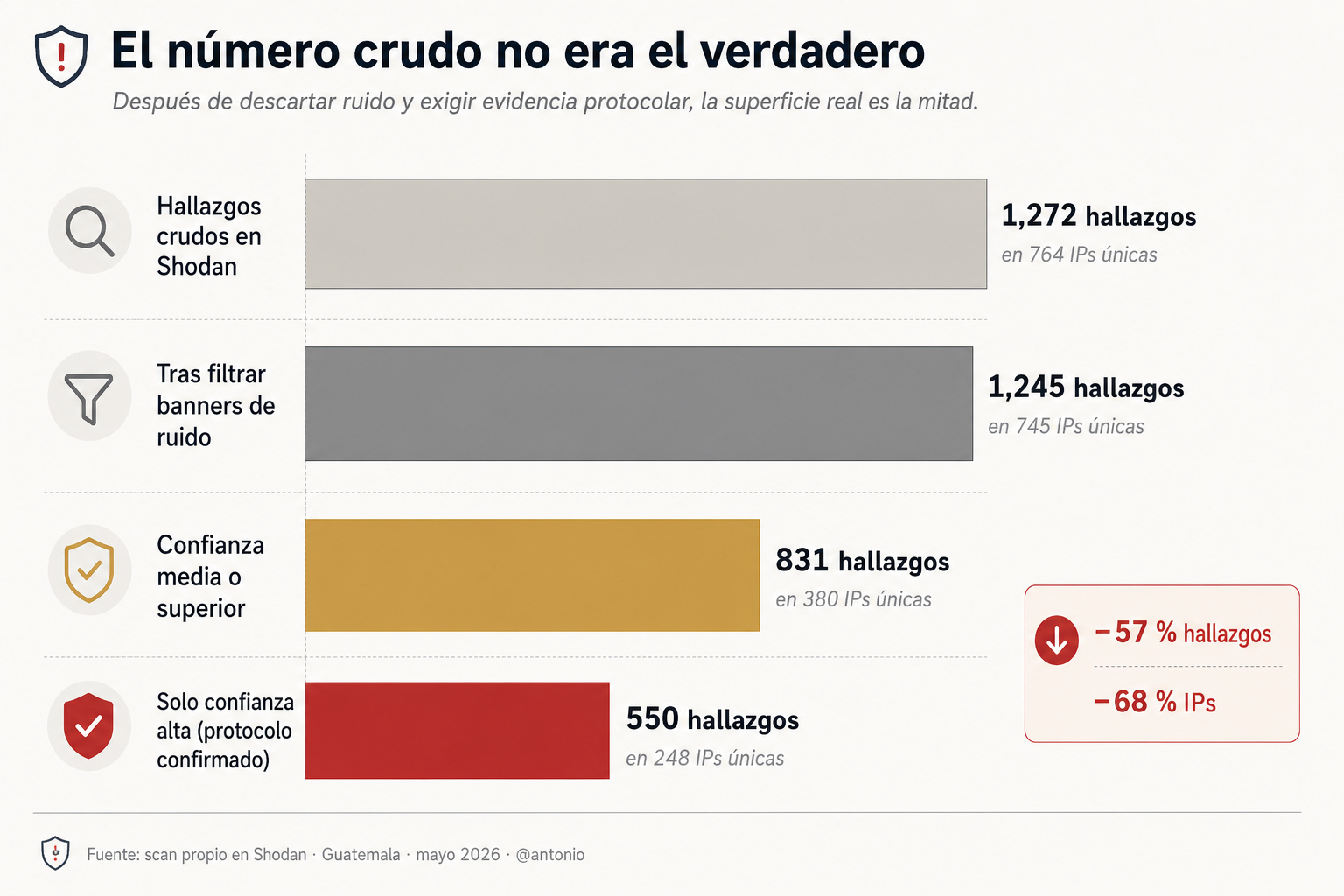

Lo que apareció primero fue un número grande: 1,272 hallazgos asociados a servicios sensibles, 764 IPs únicas, distribuidos en quince categorías. Network Edge, Storage, VoIP, Healthcare, BMS/OT, Physical Security, Containers. Salud, control físico, control industrial, virtualización. El menú completo.

Si uno se queda solo con ese número, la lectura sale alarmista: “Guatemala expuesta de par en par”. Pero el número grande casi nunca es el número verdadero. Cuando se filtra el ruido, se exige evidencia y se cuenta bien, el problema cambia de forma. No era el que parecía.

El número que no era

Tres pasadas sobre los datos:

Primera pasada. Detectar ruido por banner. Hosts que respondían FileZilla 1.8.1 en el puerto de Elasticsearch, apps Java devolviendo JSESSIONID en el puerto de MongoDB, redirects HTTP 301 en puertos binarios de Modbus o S7. Eso no son servicios expuestos: son hosts con un balanceador o una app web mal aislada que contesta en cualquier puerto que le toques. Son falsos positivos clásicos de un scan masivo.

Segunda pasada. Exigir evidencia protocolar. Si el banner no contiene la firma del producto —DICOM Server Response, pve-api-daemon, Instance ID + Object Name para BACnet, MongoDB Server Information, Siemens, SIMATIC para los SNMP— entonces no estás viendo el servicio: estás viendo un puerto abierto. Son cosas distintas.

Tercera pasada. Mirar el resultado limpio.

De 1,272 hallazgos crudos quedaron 550 con confianza alta. De 764 IPs únicas, 248. La superficie real es la mitad. Eso ya es un titular: una buena parte del “ruido cibernético” del país no es exposición, es eco.

Los datos de Shodan son materia prima, no diagnóstico. Confundirlos es la manera más rápida de publicar algo que no aguanta una revisión de cinco minutos.

La tesis

Si solo se conserva un párrafo de este post, debería ser este:

Guatemala no se está abriendo. Guatemala dejó las puertas abiertas y se fue. La diferencia importa. Lo primero se arregla con presupuesto. Lo segundo solo se arregla con memoria institucional.

El problema que asoma cuando depurás los datos no es de defensa. Es de inventario. No estamos viendo equipos comprometidos por adversarios sofisticados. Estamos viendo equipos que están prendidos y que ya nadie recuerda que están prendidos.

Tres evidencias.

Evidencia 1: Uno de cada dos hosts es un descuido aislado

De los 248 hosts con exposición confirmada, 127 tienen un solo servicio expuesto. Una sola punta de iceberg por host.

Eso no es lo que esperarías si estuvieras viendo equipos de seguridad superados. Cuando un equipo de seguridad falla, falla en clusters: una mala configuración se replica, una política mal aplicada deja diez puertas abiertas a la vez. Lo que vemos acá es lo opuesto. Cada host tiene su propia, individual, irrepetible exposición. Una cámara IP que el integrador prendió y se olvidó. Un router que llegó con Winbox visible y nadie lo cerró. Una impresora con SMB1 todavía corriendo en una oficina que ya no la usa.

El 51% no es una arquitectura de seguridad rota. Es una arquitectura de seguridad que nunca supo que ese activo existía.

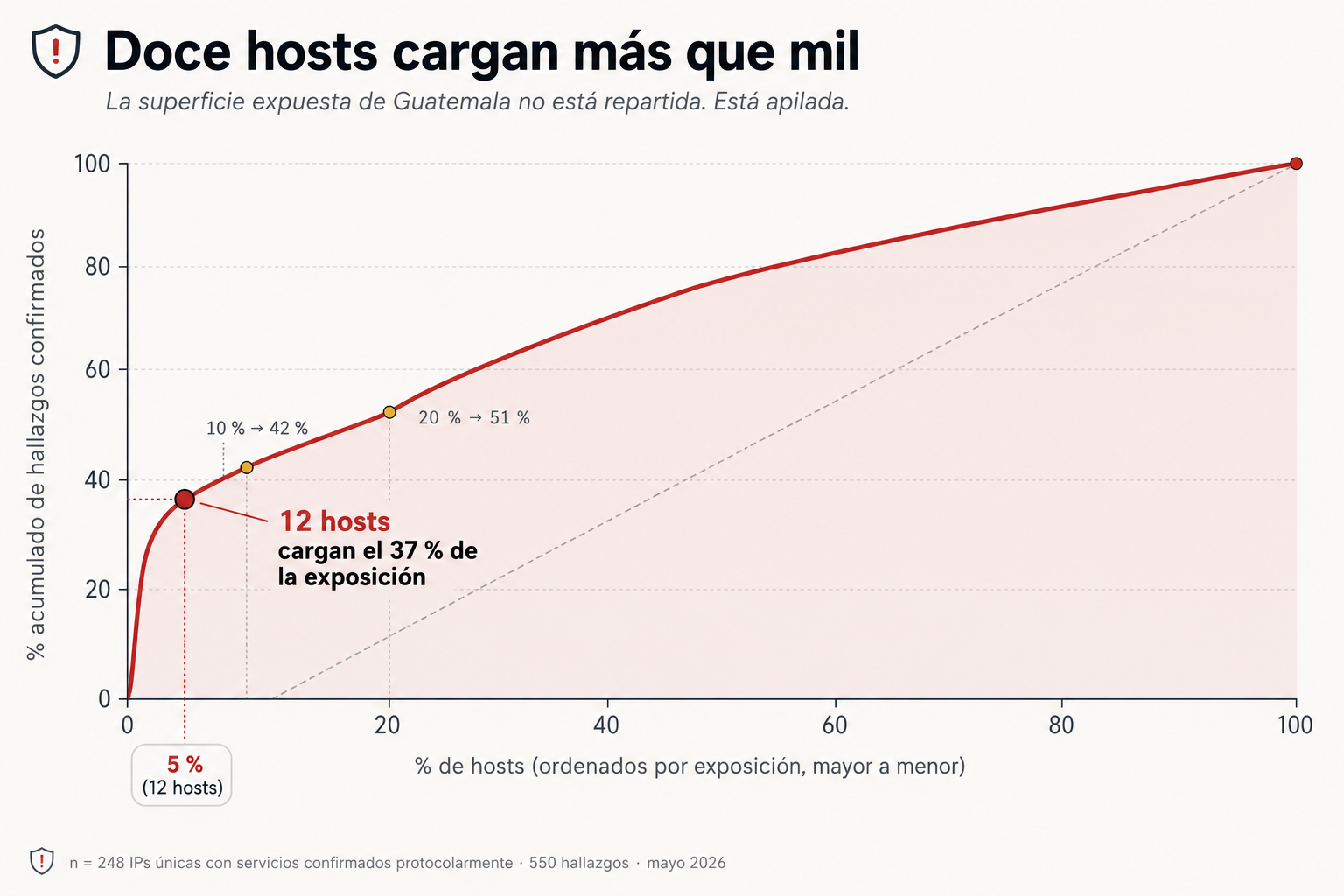

Evidencia 2: Doce hosts cargan más que mil

En el otro extremo, una decena de hosts concentra una fracción desproporcionada del riesgo. El 5% más expuesto carga el 37% de la superficie confirmada. El 20% carga más del 50%.

Si alguien quisiera priorizar superficie sensible visible desde Shodan, no tendría que mirar 1,272 hallazgos. Le bastaría empezar por doce hosts.

Tres ejemplos de ese top:

• Un host con 105 servicios QNAP visibles. Probablemente un cluster de almacenamiento o un solo NAS con la administración prendida en cada interfaz disponible. Un punto de fallo que vale por cien.

• Un servidor Proxmox con 50 servicios expuestos en una sola IP. El título de la consola dice cosas como prox y noc. Es la consola de virtualización de un proveedor de hosting. Si esa caja cae, caen las máquinas virtuales que viven arriba.

• Un portal de “Consulta de Resultados” con 34 endpoints en una IP, todos respondiendo con JSESSIONID activo. Un solo descuido, multiplicado en cada subruta del aplicativo, pesa más que la suma de todos los demás portales médicos del país.

El riesgo no está repartido. Está apilado.

Evidencia 3: La superficie no es tecnológica, es generacional

De los 550 hallazgos confirmados, 235 son Network Edge —routers, CPEs, MikroTik, RouterOS, Winbox visible en TCP/8291—. Casi la mitad. 71 hosts con interfaz Winbox accesible desde internet. 90 MikroTik identificados como producto. 74 RouterOS.

No estamos discutiendo Zero Trust. Estamos discutiendo si alguien apagó la administración remota del router que se instaló hace cinco años. Sobre si el ISP que migró el cliente a fibra dejó el equipo viejo encendido por si acaso. Sobre si el contrato de mantenimiento del proveedor incluía “limpiar después”.

CVE-2018-14847 sigue cobrando intereses en 2026. Y los va a seguir cobrando.

Los casos que no caben en una tabla

Aparte del patrón general, hay un puñado de hallazgos individuales que merecen mención. No por volumen, sino por lo que representan:

• Un Siemens SIMATIC S7-300 anunciándose por SNMP con su uptime, su contacto (Corporate IT) y su engine ID. Eso es OT puro, control industrial, hablándole a internet sin saberlo.

• Un sistema Carrier i-Vu Pro Unlimited identificándose con su nombre, modelo y firmware vía BACnet. Building automation —probablemente HVAC corporativo— en línea.

• Un Delta Controls con Object Name: HeatRecovery y Location: GlassyBaby. El propio dispositivo está diciendo qué controla y dónde.

• Varios servidores DICOM respondiendo ANY-SCP FINDSCU, listos para aceptar consultas C-FIND. Imágenes médicas, esperando que alguien pregunte.

• Un BACnet integrado a HikCentralProfessional. Un sistema de videovigilancia conectado al building automation, conversando hacia afuera.

Cada uno de estos, por separado, es un caso de estudio. Juntos cuentan la misma historia que cuentan los routers olvidados, solo que con consecuencias más serias: alguien lo instaló, lo prendió, y se fue.

Qué hacer con esto

Tres audiencias, tres acciones.

Para proveedores de hosting o ISP guatemaltecos: el problema más grande no son tus clientes “inseguros”. Son tus clientes ausentes. Los equipos que viven en tu rango de IPs y a los que ya nadie del cliente accede. Una auditoría pasiva —el mismo Shodan, FOFA, Censys— sobre tu propio AS te va a dar más valor en una tarde que muchas iniciativas grandes. Además, esos proveedores sí pueden contactar al dueño del IP. Nadie más puede hacerlo con la misma precisión.

Para equipos internos de seguridad: la pregunta no es “¿estamos protegiendo bien lo que sabemos que tenemos?” sino “¿qué tenemos que no sabemos que tenemos?”. Inventario activo. Discovery interno y externo. Cruce con CMDB. Y el ejercicio incómodo de mirar tu propio rango público desde afuera —idealmente desde una herramienta que no te muestre solo lo que esperás encontrar.

Para la conversación regulatoria: la madurez de un país en ciberseguridad no se mide solo por sus marcos formales. Se mide por la cantidad de equipos olvidados que tiene en internet. Es una métrica incómoda, pero existe aunque no se quiera mirar.

Notas metodológicas

• Todo el material proviene de observación pasiva en Shodan. No se intentó autenticación, conexión, prueba de credenciales ni cualquier interacción que vaya más allá de leer banners públicos. • No se publican IPs, hostnames, certificados, ni identificadores específicos que permitan localizar un activo. La data está agregada y enmascarada. • La distinción entre visible, vulnerable y comprometido se mantiene en todo el post. Lo que mostramos es exposición. No es prueba de explotación, ni de intrusión. • Los conteos finales (“248 hosts”, “550 hallazgos”) son posteriores a un filtrado manual de falsos positivos por banner. Los datos crudos se conservan únicamente para trazabilidad metodológica. La publicación usa datos agregados y enmascarados.

Cierre

Lo grave no es que Guatemala tenga superficie expuesta. Lo grave es que muchos de los equipos que la exponen ya no parecen tener dueño.

Que tenga autenticación no significa que deba estar público.

Publicación independiente. Las opiniones son personales y no representan a ninguna organización en la que el autor trabaje o haya trabajado.